Känn inte överväldigad av lösenord, eller använd helt enkelt samma sak på varje webbplats så att du kommer ihåg dem: designa din egen lösenordshanteringsstrategi. MakeUseOfs lösenordshanteringsguiden, från författaren Mohammed Al-Marhoon, beskriver tips och tricks du behöver veta för att vara både säker och ren.

Den här guiden är tillgänglig för nedladdning som en gratis PDF. Hämta Lösenordshanteringsguide nu . Känn dig fri att kopiera och dela med dig av dina vänner och familj.Innehållsförteckning

§1. Introduktion

§2-hot mot dina lösenord

§3-Vanliga misstag

§4-användbara tips

§5-Hur man gör ett starkt lösenord

§6-Hackning av ditt lösenord

§7-Math bakom Längd och Komplexitet

§8-testa ditt lösenords styrka

§9-Lösenordshanteringsteknik

§10-tvåfaktorautentisering

§11-HTTPS: Tillagt säkerhet

§12-Lösenordshanteringsexempel

§13-Hur skyddar du dina lösenord?

§14-säkerhetsnyheter

§15-poäng att komma ihåg (rekommendationer)

§16-MakeUseOf Länkar

1. Introduktion

Vi är alla överväldigade av lösenord. Alla har ett konto för Google, Facebook, Twitter, LinkedIn, Outlook / Hotmail, Dropbox ... listan fortsätter. Tyvärr brukar de flesta av oss använda ett lösenord eller en grupp lösenord för alla våra stora konton.

Det är farligt.

Det spelar ingen roll om det enskilda lösenordet är unikt, eller om det är en lång mix av siffror och bokstäver. Om du bara använder ett lösenord spelar det ingen roll. När ett konto äventyras kommer alla dina konton troligen att följa.

Den främsta anledningen till att människor använder lösenord igen är att det är svårt att hålla reda på många olika inloggningar (användarnamnet och lösenordet så snart det kallas loggar), det är faktiskt omöjligt. Det är här program för lösenordshantering blir avgörande, särskilt i en affärsmiljö.

Du vill inte använda samma lösenord med alla dina onlinekonton, men det är också omöjligt för dig att komma ihåg hundratals lösenord. Så vad ska du göra?

I den här handboken listar jag alla steg som kan hjälpa till att förbättra den totala säkerheten för dina konton. Du kommer att bli utsatt för en uppsättning regler om hur du skapar ett starkt lösenord [1.1] för att förhindra säkerhetsproblem och du läser en massa tips och resurser som utformats för att hjälpa till att stärka din informationssäkerhet.

NOT PANIC : Denna handbok är inte enbart för tekniskt kunniga användare. Alla som är oroade över sin informationssäkerhet borde kunna följa med sig enkelt. Så vad väntar du på? Läs den här guiden och börja förbättra lösenordssäkerheten.

1.1 Vad är lösenordshantering?

Du vet vad ett lösenord är: Det är en uppsättning eller en rad tecken som ger dig tillgång till en dator eller ett online-konto. Och ledningen är helt enkelt processen att hantera eller kontrollera saker. Därför är lösenordshanteringen enkel att förstå: det är en uppsättning principer och bästa metoder som hjälper en användare att skapa, ändra, organisera och kontrollera lösenord för att vara så säker som möjligt.

1.1.1 Lösenordsformulär:

Du kan höra olika termer som lösenordsfras, PIN och lösenord. Många använder dem omväxlande, men de skiljer sig från varandra. För tydlighet är lösenordsfras och PIN-kod två olika former av lösenord. Ett lösenord är en specialiserad form av lösenord som är relativt lång och består av en ordsekvens, som en fras eller en full mening. "ILuv2readMUO" är ett exempel på ett lösenfras. PIN-kod står för personligt identifieringsnummer. Till skillnad från lösenordsfras är den relativt kort (vanligtvis 4 till 6 tecken) och består endast av siffror. Ett exempel på en PIN-kod är "1234."

Tidigare var det vanligt att ett lösenord var bara ett ord, vanligtvis minst 8 tecken långt. Folk brukade använda sitt mellannamn, deras husdjurs namn, namnet på deras favoritfilm eller nästan allt annat som lösenord. Detta koncept har förändrats helt. När vi säger lösenord, menar vi ofta både vanliga lösenord och lösenordsfraser.

Under resten av den här guiden kommer PIN-koderna utom räckhåll och jag kommer främst att diskutera lösenordet som är den sträng av tecken som vi mest använder överallt.

1.2 ditt scenario

Hur många lösenord har du?

Låt oss anta att du skapade ditt första lösenord när du öppnade ett bankkonto: en fyrsiffrig PIN-kod. Snart efter skapade du ett annat lösenord för ditt e-postmeddelande (de flesta e-postklienter tillåter dig inte att skapa lösenord med 4 tecken, så du kan inte använda din PIN-kod igen). Du kom upp med något som "12345678", ett lösenfras som "John1234" eller en kort mening från din favoritsång. Därefter var du skyldig att ha ett lösenord för kreditkort, SIM-kort, sociala nätverk, forum ... igen, listan fortsätter och varje ny tjänst kanske kräver ett lösenord.

Så vad ska du göra? För de flesta använder lösningen flera gånger samma lösenord, och använder något som är lätt att komma ihåg som "12345678". Dessa är båda (vanliga) misstag. Så vad är lösningen?

1.3 Varför?

Lösenord är nycklarna för att komma åt din dator, bankkonto och nästan allt du gör online [1.3]. Med andra ord är lösenord det primära sättet att autentisera en användare (autentisering är processen att verifiera vem som helst). De tillhandahåller första försvaret mot obehörig tillgång till dina känsliga uppgifter. Mänskligt minne fungerar som den säkraste databasen - eller lösenordshanteraren - för att lagra alla dina lösenord.

Du kan ha ett bra minne. Men med dussintals olika webbplatser som kräver sitt eget lösenord för säkerhet, är ditt minne upp till uppgiften? För de flesta är minnet inte en skalbar lösning, så om du vill vara säker måste du implementera ett system för att lagra dina lösenord säkert. Den här handboken syftar till att ge dig olika tekniker för att skapa starka, lättanvända lösenord för var och en av dina konton.

1.4 Lösenordsbrott / Cracking Stories

Ett lösenordsbrott är en händelse när någon som inte har behörighet att göra det bryter ett lösenord eller hackar en databas där lösenord sparas och de är vanligare än du kanske tror. Twitter meddelade i februari 2013 att det hade brutits, och att data för 250 000 Twitter-användare var sårbara. Ett antal högprofilerade överträdelser inträffade under 2012; Här är några exempel:

Zappos.com, den kända online-skor och klädaffär, meddelade i januari 2012 att dess kundinformationsdatabas har blivit hackad och miljontals användares inloggningsuppgifter har äventyras.

Yahoo meddelade att över 450 000 e-postadresser och lösenord för Yahoo Voices användare blev stulna och avslöjade (eller publicerade online) av hackare.

LinkedIn bekräftade att miljontals LinkedIn-lösenord har äventyras. Och här är en måste-se länk som visar en självklarande infographic som lyfter fram de 30 mest populära lösenorden som stulits från LinkedIn.

EHarmony, den berömda online-datatjänsten, meddelade att vissa medlemmars lösenord har påverkats.

Listan över hacks växer alltid och bör uppmana dig att ställa frågor. Till exempel: Om jag använder samma lösenord för alla webbplatser (och en av dem läcker ut) kan hackare helt enkelt återanvända mitt lösenord för alla tjänster? (Ja.)

Finns det kommande hackar? (Ja). Om ja, vilka tjänster kommer att hackas? (Omöjligt att säga). När? (Återigen, omöjligt att säga). Kommer mitt lösenord att vara inblandat i nästa överträdelse? (Kanske). Är mina lösenord starka nog? (Antagligen inte). Ska jag ändra dem? (Ja. Ofta.)

Dessa nya hack fungerar som en varning - och ett anrop till handling. Det är dags att granska och utvärdera alla dina lösenord och ändra alla som verkar svaga eller som du har använt för mer än en webbplats. Följande delar av denna handbok svarar och diskuterar de flesta av dina problem. Gå igenom dem och dela din feedback efter att ha läst.

2. Hot mot dina lösenord

Liknande vad som förklaras i den enklaste säkerheten: En guide till bättre lösenordspraxis är lösenordsprickning processen att bryta lösenord för att få obehörig åtkomst till ett system eller konto. Och lösenordsbrott, som definierats tidigare, är generellt ett resultat av lösenordsprickning. Lösenord kan räknas ut, brutna, bestämda eller fångas genom olika tekniker som gissning och socialtekniksteknik.

Gissa: ett sätt att få obehörig åtkomst till ett system eller konto genom att upprepade gånger försöka verifiera - med hjälp av datorer, ordböcker eller stora ordlistor. En brute Force är en av de vanligaste formerna för denna attack. Det är en metod att gissa ett lösenord genom att bokstavligen försöka alla möjliga lösenordskombinationer. En ordboksattack är en liknande teknik, men en baseras på att du anger varje ord i ordlistan med vanliga ord för att identifiera användarens lösenord. Båda dessa är mycket likartade, men följande tabell klargör de viktigaste skillnaderna mellan dem:

| Råstyrka | Dictionary Attack |

| använd alla möjliga lösenordskombinationer av tecken för att hämta lösenordet | använd varje ord i en ordbok med vanliga ord för att identifiera lösenordet |

| stort antal lösenordskombinationer | visst antal gemensamma nycklar |

| Tidpunkten för sprickbildning beror på lösenordsstyrkan (längd och komplexitet) | Tidpunkten för sprickbildning beror på antalet vanliga lösenord, så det är lite snabbare än en brute force attack. |

Socialteknik: konsten att få känslig information eller obehörig tillgång till ett system eller konto genom att dra fördel av mänsklig (användar) psykologi. Det är också känt som bedrägeri. I verkligheten är företag typiska mål för socialteknik och det är mer utmanande att hantera IT-organisationer. Varför? Eftersom det bygger på att användare är:

• Naturligt hjälpsam, särskilt för någon som är fin eller de redan vet

• inte medveten om värdet av den information de har

• slarvigt om att skydda sin information

Till exempel: En anställd i ett företag kan luras på att avslöja sitt användarnamn och lösenord till någon som låtsas vara ett IT-hjälpmedelsagent. Du kan föreställa dig varför socialteknik är ett mycket framgångsrikt sätt för en brottsling att komma in i en organisation: det är ofta lättare att lura någon än att få obehörig åtkomst via teknisk hacking.

Phishing-försök är ett vanligt exempel på socialtekniska attacker. Till exempel: Ett e-postmeddelande eller ett textmeddelande som tycks komma från en känd eller legitim organisation, till exempel en bank, för att meddela dig att du är en vinnare och behöver vissa personuppgifter (till exempel ditt telefonnummer och adress) så de kan skicka dig priset. Socialteknik bygger på svagheter hos människor. Så kom ihåg: Dela inte dina lösenord, känsliga uppgifter och konfidentiella bankuppgifter på webbplatser som är åtkomliga genom länkar i e-post.

För mer djupgående information om hot mot lösenord, läs följande resurser:

• Guide till Enterprise Password Management (Draft)

• RISKEN FÖR SOCIALTEKNIK FÖR INFORMATIONSÄKERHET: EN VERKSAMHET AV IT-PROFESSIONALER

• Vad är socialteknik? [MakeUseOf Förklarar] Vad är socialteknik? [MakeUseOf Förklarar] Vad är socialteknik? [MakeUseOf Explains] Du kan installera branschens starkaste och dyraste brandvägg. Du kan utbilda anställda om grundläggande säkerhetsprocedurer och vikten av att välja starka lösenord. Du kan till och med låsa ner serverns rummet - men hur ... Läs mer

• Hur man skyddar sig mot socialteknikattacker Hur man skyddar sig mot socialteknikattacker Hur man skyddar sig mot socialteknikattacker I förra veckan tittade vi på några av de största sociala ingenjörshoten som du, ditt företag eller dina medarbetare ska titta på ute för. I ett nötskal ligner socialteknik en ... Läs mer

3. Vanliga misstag

Det föregående kapitlet lyfte fram sätt på vilka vår information är sårbar. Vilka misstag gör sårbarheten värre? Följande tabell visar de vanligaste misstag du kan göra:

| Misstag | Exempel | Riskbedömning |

| Använda ett gemensamt lösenord. | 123456 12345 123456789 Lösenord jag älskar dig de sex bokstäverna på vilken rad som helst på ett tangentbord. Till exempel, de första sex bokstäverna på tangentbordets övre rad "qwerty. | För riskabelt. Det här är de flesta kriminals första gissningar, så använd inte dem. |

| Använda ett lösenord som är baserat på personuppgifter (kallas ofta ett lätta att gissa lösenord). Att basera ett lösenord på ditt personnummer, smeknamn, familjemedlemmar, namnen på dina favoritböcker eller filmer eller fotbollslag är alla dåliga idéer. Gör inte. | Gladiator ”Bobby” ”Jenny” ”Scruffy” Real Madraid eller RealMadraid | Alltför riskabelt: Alla som känner till dig kan enkelt gissa denna information. |

| Använda ett kort lösenord | John12 Jim2345 | Ju kortare ett lösenord, desto fler möjligheter att observera, gissa och spricka det. |

| Använd samma lösenord överallt. | Använd ett lösenord på varje webbplats eller onlinetjänst. | För riskabelt: det är en enda punkt av fel. Om det här lösenordet äventyras eller om någon hittar det, är resten av dina konton - inklusive din känsliga information - i fara. |

| Skriva ditt lösenord (er) ner. | Skriv ditt lösenord på en postit-anteckning som sitter fast på din bildskärm, tangentbord eller någonstans. | Mycket hög risk, särskilt i företagsmiljöer. Den som fysiskt får papper eller klistermärke som innehåller ditt lösenord kan logga in på ditt konto. |

Google "Common Password Mistakes" och du hittar hundratals resultat och resurser som beskriver olika typer av misstag - nästan alla faller i de fel som nämns i tabellen ovan.

Tja, vad ska vi göra nu för att undvika hot mot lösenord? Och finns det några instruktioner eller säkerhetsprocedurer att följa för att skapa ett starkt lösenord utan att göra något av dessa vanliga misstag?

4. Användbara tips

Innan vi diskuterar metoderna för hur du gör ett starkt och lätt att komma ihåg lösenord, låt oss ta en titt på allmänna användbara tips som är hörnstenarna i någon metod för att skapa ett starkt lösenord. Det finns många referenser - på MakeUseOf och den bredare webben - som täcker detta ämne. Här försöker jag gå över de vanligaste förslagen.

VIKTIGT: ditt lösenord ska vara minst 8 tecken långt och det rekommenderas starkt att det är 12 tecken eller mer.

Välj ett lösenord som innehåller bokstäver (både versaler och små bokstäver), siffror och symboler.

| Kategori | Exempel |

| Versala bokstäver | A, B, C, D |

| Gemener | a, b, c, d |

| Tal | 0, 1, 2, 3, 4, 5, 6, 7, 8, 9 |

| symboler | @ # $ & *:; . ? / |

Använd inte namn eller ord som finns i ordlistan.

För företagskonton, använd ett separat unikt lösenord för varje större tjänst och se till att inget av dessa lösenord är desamma som de som är kopplade till personliga konton. Till exempel: lösenordet för åtkomst till din arbetsstation ska skilja sig från lösenordet för ditt personliga Google-konto.

Aktivera alltid "HTTPS" (även kallade säkra HTTP) -inställningar i alla onlinetjänster som stöder den - det här inkluderar Twitter, Google, Facebook och mer.

Använd inte enkla lösenords säkerhetsfrågor. Faktum är att säkerhetsfrågor är en av de största svagheterna i e-postsäkerhet. Någon som är nära dig - någon som känner dig - kan enkelt svara på följande vanliga säkerhetsfrågor:

• Vad är din mammas flicknamn?

• Vad heter katten?

• Vad är din hemstad?

Dessa tips hjälper dig, men du kan komma med ett lösenord som uppfyller några av punkterna ovan och är fortfarande svagt. Till exempel, som Microsoft nämnde på sin hemsida, Welcome2U !, Hello2U !, och Hi2U? Alla är ganska svaga, trots att de innehåller stora bokstäver, små bokstäver, siffror och symboler. Var och en av dem innehåller ett komplett ord. Å andra sidan är W3l4come! 2? U ett starkare alternativ eftersom det ersätter några av bokstäverna i det fullständiga ordet med siffror och innehåller även specialtecken. Detta är inte idiotiskt, men det är bättre än tidigare.

5. Hur man gör ett starkt lösenord

"Behandla ditt lösenord som din tandborste. Låt inte någon annan använda den och få en ny var sjätte månad. " ~ Clifford Stoll

Innan vi går längre, kom ihåg följande: Ju starkare ditt lösenord desto mer skyddas ditt konto eller datorn från att äventyras eller hackas. Du bör se till att du har ett unikt och starkt lösenord för var och en av dina konton.

Det finns faktiskt många artiklar och förslag på hur du väljer starka och lättanvända lösenord för dina olika onlinekonton. De flesta av dessa förslag eller metoder, om inte alla, är överens om regeln att skapa lösenord baserat på en mnemonic, som en lätt minns fras. De har emellertid vissa mindre skillnader i hur de kombinerar de användbara tipsen som nämns ovan genom att lägga till några säkerhetslager för att göra lösenordet starkare. Låt oss sammanfatta dessa metoder, för enkel hänvisning.

5.1 Mozillas metodik

Mozilla har publicerat en mycket användbar artikel, inklusive en animerad video med titeln "Skapa säkra lösenord för att hålla din identitet säker". Idéerna är i ett nötskal:

Plocka upp en välbekant fras eller citat, till exempel, "Kan kraften vara med dig" och förkorta den genom att ta varje bokstavs första bokstav, så det blir "mtfbwy"

Lägg till några specialtecken på vardera sidan av ordet för att göra det extra starkt (som #mtfbwy!)

Och associera den med webbplatsen genom att lägga till några tecken från webbplatsens namn till det ursprungliga lösenordet som antingen ett suffix eller prefix. Så det nya lösenordet för Amazon kunde bli #mtfbwy! AmZ, #mtfbwy! FbK för Facebook och så vidare.

5.2 Microsofts tips

Microsoft erbjuder en hel del säkerhetsinformation, vilket tvingar dig att tänka seriöst om styrkan i dina lösenord. Microsofts tips för att skapa starka lösenord liknar Mozillas tips, men lyfter också upp fyra områden att ta hänsyn till; Längd, komplexitet, variation och variation.

Vi har redan utforskat de två första. För variation har Microsoft betonat vikten av att lösenordet ska ändras regelbundet (ungefär var tredje månad). Variety handlar i huvudsak om att man inte använder återanvändning av lösenord, vilket gör att alla konton är sårbara om man äventyras. En studie utförd av forskare i säkerhetsgruppen vid University of Cambridge Computer Laboratory visar att frekvensen för att jämföra stulna inloggningsuppgifter (hashed lösenord) för två olika webbplatser var så hög som 50 procent. Så aldrig använda samma lösenord två gånger - försök alltid ha olika lösenord för olika konton för webbplatser eller datorer.

5.3 Googles metod för säker lösenord

En del av Googles senaste annonseringskampanj för webbsäkerhet, "Bra att veta", är anvisningar för att välja ett säkert lösenord för var och en av dina konton. Idén i korthet, som Sara Adams nämnde i den här korta videon, är att välja en mening eller rad (som du lätt kan komma ihåg) från din favorit sång, film etc. Ta sedan den första bokstaven i varje ord och försök sedan blanda det med siffror och specialtecken (symboler) och blanda bokstäver för att utgöra ditt starka men lättlästa lösenord. Ju ovanligare frasen du väljer bättre. "Bra att veta" är en stor rik utbildningskampanj och resurs som huvudsakligen syftar till att sprida medvetenheten om onlinesäkerhet och integritet. Håll dina onlinekonton säkra är en annan fantastisk video som visar hur du ökar din säkerhet.

5.4 Att sätta allt ihop

Medan du skapar ett lösenord bör du följa två regler. Längd och komplexitet Låt oss börja med att använda följande mening: "Jag gillar att läsa MakeUseOf blogg varje dag" . Låt oss ändra den här frasen till ett lösenord.

Ta första bokstaven från varje ord: IltrMUObe . Jag tar brevet "d" genom att överväga varje dag som två ord och för att förlänga lösenordet. Så blir det som IltrMUObed .

Öka nu dess styrka genom att lägga till symboler och siffror:

20I! Ltr.MUO_bed? 13

HERREGUD! Vad är det här svåra lösenordet? !! Det är omöjligt att komma ihåg och vem ska lägga till siffror och symboler så här? Vänta en minut ... Jag tillade inte några siffror och jag slog inte symbolerna slumpmässigt. Låt oss analysera detta lösenord mer fullständigt:

20 I! Ltr.MUO_bed? 13

För det första hänvisar 20 och 13 till året 2013. För det andra lägger jag en symbol efter varje tre platser eller tecken. Vad märkte du? Ja, det är ett mönster. Designa ditt eget speciella mönster. Du kanske vill använda mitt exakta mönster som ditt baslösenord för de flesta av dina online-konton - gör det inte. Tänk på din egen. Men om du vill gå med det här alternativet som ett grundläggande lösenord, gör dig själv en tjänst genom att rotera delar av dina lösenord, byta ordning eller åtminstone med namnet på ditt online-konto i lösenordet.

20I! Ltr.MUO_bed? 13 Gmail

fb 20I! ltr.MUO_bed? 13 (för Facebook)

20I! Ltr.MUO_bed? 13 Tw (för Twitter)

2013I! Ltr.MUO_bed? Li (för LinkedIn)

Det är en strategi för lösenordsutveckling. Låt oss fortsätta lägga till komplexitet, samtidigt som vi försöker hålla saker som är möjliga att memorera.

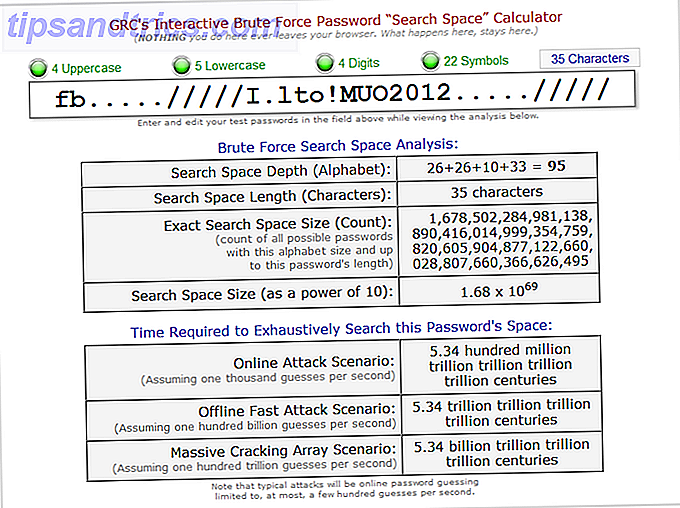

6. Haystacking ditt lösenord

Denna teknik utvecklades av säkerhetsguru Steve Gibson, president för Gibson Research Corporation (GRC). Lösenord Haystack är en metod för att göra ditt lösenord extremt svårt att brute force genom att fylla lösenordet med ett mönster som (//////) före eller / och efter ditt lösenord. Dessutom designade Gibson en smart interaktiv kalkylator, Brute Force Search Space Calculator, som du kan använda för att testa potentialen för ditt lösenord. Det kommer att visa hur länge det skulle ta för olika enheter att spricka ditt lösenord, samtidigt som du visar varför ditt lösenord är antingen svagt eller starkt baserat på vissa matematiska beräkningar. Så hur man använder den här tekniken?

Så här fungerar det:

• Komma med ett lösenord, men försök att göra det som en blandning av versaler och små bokstäver, siffror och symboler

• Komma med ett mönster / schema som du kan komma ihåg, till exempel varje bokstav i varje ord från ett utdrag av din favoritsång eller en uppsättning symboler som (... ../////)

• Använd det här mönstret och repetera det flera gånger (fyller ditt lösenord)

Låt oss få ett exempel på detta:

Lösenord:

I.lto! MUO2012

Genom att tillämpa detta tillvägagångssätt blir lösenordet ett Haystacked Password:

... ..///// I.lto! MUO2012 ... ../////

Så för ditt Facebook-konto kan lösenordet vara:

fb ... ..///// I.lto! MUO2012 ... ../////

Ytterligare exempel på denna teknik:

818818818JaNe !!

JaNe9999999999 //

Du får idén.

Det är väldigt lätt att infoga ditt lösenord i en behållare (eller en höstack). Låt oss nu testa styrkan på Facebook-kontoens lösenord genom att använda den brute force Search Space Calculator:

Denna teknik löser två ovannämnda problem, vilka är:

- Ju mer komplicerat ditt lösenord är desto svårare är det att komma ihåg för användaren, och ju mer sannolikt det kommer att skrivas ner och förloras

- Den mest frustrerande saken för användarna är att regelbundet byta lösenord av säkerhetsskäl, särskilt i en organisation

7. Matematik bakom lösenords längd och komplexitet

Det finns många artiklar på webben om huruvida längd eller komplexitet är den viktigaste delen av ett lösenord. Du kanske undrar: varför rekommenderas det alltid (eller till och med krävs) för lösenord att vara minst 8 tecken, och att vara en kombination av bokstäver, siffror och symboler? Och varför insisterar andra på att längden ensam är viktig? Sanningen är att du måste överväga både längd och komplexitet när du skapar något lösenord. Anledningen till detta framgår av följande formel:

X ^ L (X till kraften av L)

där X är antalet möjliga tecken som kan vara i lösenordet och L är längden på lösenordet.

Roger A. Grimes skrev en fascinerande artikel (Lösenordsstorlek spelar roll) på analysen av denna formel. Jag kommer att försöka hålla det enkelt och inte dra dig med de rena matematiska beräkningarna. Tänk tillbaka till den mest använda metoden att spricka lösenord, brute force, där alla möjliga kombinationer av tecken försökas en efter en i en oändlig serie gissningar tills ditt lösenord är upptäckt. Följande analys visar hur både längd och komplexitet påverkar lösenordsstyrkan, genom att illustrera de många möjliga kombinationerna i varje antal bokstäver.

Låt oss fokusera på lösenord med 2 tecken. Om lösenordet bara består av två bokstäver har vi följande analys:

• Lösenordslängd = 2 tecken

• Första tecken = små bokstäver (26 möjligheter) + stora bokstäver (26 möjligheter) = 52

• Andra tecken = 52 (samma som första tecken)

• Totalt = 52 ^ 2 = 52 * 52 = 2704 kombinationer

Låt oss nu upprepa processen, men låt oss anta att vi får lägga till nummer till lösenordet men med samma längd (endast 2 tecken):

• Lösenordslängd = 2 tecken

• Första tecken = små bokstäver (26 möjligheter) + stora bokstäver (26 möjligheter) + nummer (10 möjligheter) = 62

• Andra tecken = 62 (samma som första tecken)

• Totalt = 62 ^ 2 = 62 * 62 = 3844 kombinationer

Låt oss nu upprepa de två senaste processerna men med ett lösenord ökade från 2 tecken till 3 tecken:

• Lösenordslängd = 3 tecken

• Första tecken = små bokstäver (26 möjligheter) + stora bokstäver (26 möjligheter) = 52

• Andra tecken = 52 (samma som första tecken)

• Tredje tecken = 52 (samma som första och andra tecken)

• Totalt = 52 ^ 3 = 52 * 52 * 52 = 140608 kombinationer

Låt oss nu upprepa processen, men låt oss anta att vi får lägga till nummer till lösenordet men med samma längd (endast 3 tecken):

• Lösenordslängd = 3 tecken

• Första tecken = små bokstäver (26 möjligheter) + stora bokstäver (26 möjligheter) + nummer (10 möjligheter) = 62

• Andra tecken = 62 (samma som första tecken)

• Andra tecken = 62 (samma som första och andra tecken)

• Totalt = 62 ^ 3 = 62 * 62 * 62 = 238328 kombinationer

Vad märkte du? Om du tittar på antalet möjliga kombinationer i båda delarna får du svaren på de frågor som vi höjde i början. Både komplexitet och längd kan göra ett lösenord svårt att spricka, men den ultimata strategin är tydligt att kombinera dem.

Sammanfattningsvis är tiden som krävs för att spricka ett lösenord beroende av två faktorer beroende på deras betydelse:

Längd (L): Hur länge lösenordet är (Obs! Varje extra tecken tar exponentiellt mer tid till brute force)

Komplexitet (X): Hur många tecken är tillåtna i varje position (versaler, små bokstäver, siffror och specialtecken)

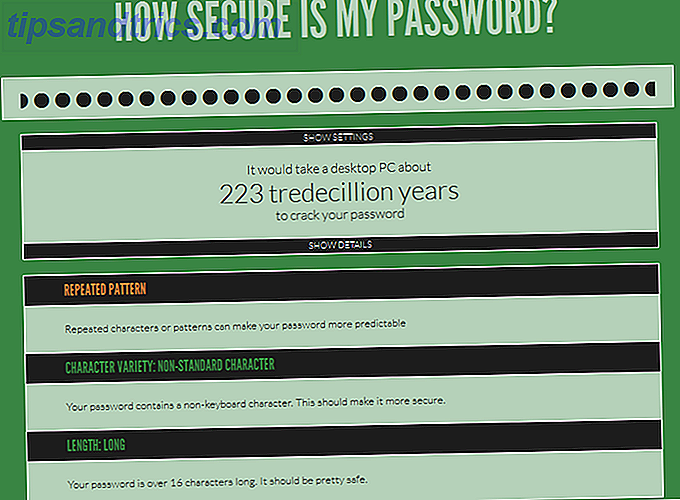

8. Testa ditt lösenords styrka

Det kan hända att du skapar ett starkt lösenord som ett irriterande eller svårt jobb för dig. Och medan du kanske har kommit med ett lösenord är du inte säker på styrkan. oroa dig inte! Lyckligtvis finns det många användbara webbaserade applikationer, kallade lösenordsstyrkorna (eller bara lösenordscheckar), som kan hjälpa dig att testa styrkan på ditt lösenord. Och ge dig riktlinjer för att skapa en starkare.

Hur säker är mitt Passwordis ett uppenbart exempel. Det är en enkel, enstaka webbaserad applikation med ett användarvänligt gränssnitt; i princip en textruta. Skriv bara ditt lösenord i textrutan och det kommer att låta dig veta ditt lösenordsstyrka (genom att du visar vilken tid som en stationär dator skulle ta för att knäcka den) när du skriver lösenordet. Men hur gör det så? Faktum är att alla dessa verktyg beräknar styrkan med hjälp av en enkel matteberäkning eller egen viktningsalgoritm och kommer upp med numret eller mätningen som motsvarar den potentiella styrkan i ditt lösenord. Till exempel, låt oss prova vårt Haystacked lösenord: fb ... ..///// I.lto! MUO2012 ... ../////

Det är ett mycket användbart verktyg för att upptäcka styrkan på ditt lösenord, men som en försiktighet borde du förmodligen inte använda den här tjänsten med ditt faktiska lösenord. Använd istället den för att lära dig vad som fungerar och vad som inte fungerar.

För mer information om detta verktyg och andra liknande verktyg, se följande länkar:

• Sätt dina lösenord genom spricktestet med dessa fem lösenordsstyrkverktyg Sätt dina lösenord genom spricktestet med dessa fem lösenordsstyrkverktyg Sätt dina lösenord genom spricktestet med dessa fem lösenordsstyrkverktyg Alla vi har läst en rättvis del av " hur kan jag spricka ett lösenord? Det är säkert att säga att de flesta av dem är för grymma ändamål snarare än en nyfiken. Brottar lösenord ... Läs mer

• HowSecureIsMyPassword: Password Strength Checker

• Hur säker är ditt lösenord?

• Lösenordsmätare: Kontrollera lösenord för styrka

• Styrketest: Testa styrkan på ditt lösenord

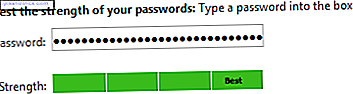

Dessutom finns det ett gratis verktyg som heter Microsofts lösenordskontroll i Microsofts tidigare nämnda säkerhetstjänst för att kontrollera lösenordsstyrkan. Bara gå dit, skriv in ditt lösenord och få en omedelbar styrka rating: Svag, Medium, Stark eller Bäst, som visas i den färgade fältet under textrutan som visas i följande ögonblicksbild:

Läs mer: kolla din lösenordsstyrka på Microsofts lösenordskontroll

OBS! Säkerhet är ditt första ansvar. Så av säkerhetsskäl rekommenderar vi starkt att du är försiktig med att använda dessa verktyg. Därför, som en användbar användning och överväga den här typen av webbapplikationer (oavsett att du vet att webbaserad applikation / tjänst använder ett klientsideskript för att kontrollera lösenordet utan att skicka något till servern eller inte) som en övning för du ska veta hur man kommer fram med ett starkt lösenord med olika tecken, symboler och siffror. Bara spela med det genom att bygga falska lösenord och testa dem.

Du måste vara den enda personen som känner till ditt faktiska lösenord.

9. Lösenordshanteringsteknik

Du kanske tror att det är omöjligt att skapa starka, säkra och unika lösenord för var och en av dina online-konton eftersom det blir svårt att komma ihåg dem alla. Lyckligtvis finns det många olika typer av tekniker - inklusive verktyg och tjänster - tillgängliga för att få dina lösenord både säkra och tillgängliga från flera datorer och enheter.

9.1 Algoritmer

9.1.1 Tiered Password System

I enkla engelska handlar lösenordssystemen om olika nivåer av lösenord för olika typer av webbplatser där lösenordets komplexitet beror på vad konsekvenserna skulle vara om lösenordet äventyras / uppnås. Du kan ha två eller tre nivåer av webbplats eller säkerhet eller lösenord. Ett uppenbart vanligt exempel på det löpande lösenordssystemet är det trehandlade lösenordsystemet eller tillvägagångssätt som huvudsakligen kategoriserar typerna av webbplats eller säkerhet i tre nivåer:

• Låg säkerhet: för att anmäla dig till ett forum, nyhetsbrev eller ladda ner en provversion för ett visst program.

• Medelskydd: för sociala nätverk, webbmail och snabbmeddelandetjänster.

• Hög säkerhet: för allt där din personliga ekonomi är inblandad som bank- och kreditkortskonton. Om dessa äventyras kan det drastiskt och negativt påverka ditt liv.

Tänk på att denna kategorisering bör baseras på hur kritisk varje typ av webbplats är till dig. Vad går i vilken kategori som kommer att variera från person till person.

Poängen är att du inte behöver memorera hundratals lösenord för att säkerställa att dina konton inte kommer att äventyras. Använd bara starka lösenord för dina höga och medelstora säkerhetskonton.

9.1.2 Lösenord Tree

Detta är ett manuellt sätt att skapa ett träd på en bit papper för att kategorisera webbplatser samtidigt som man anger lösenorden under var och en. Amit Agarwal, författaren till de mest användbara webbplatser, erbjuder ett fint detaljerat exempel i sin blogg.

9.2 Vad är Password Manager?

De flesta är överens om att antalet lösenord du behöver på webben växer. Därför är det viktigare än någonsin att ha ett starkt och säkert lösenord för varje konto. Detta leder till ett problem: svårigheten att hålla spårning av alla dina olika lösenord.

En Password Manager är programvara som låter dig lagra alla dina lösenord säkert och hålla dem säkra, vanligtvis med ett huvudlösenord. Denna typ av programvara sparar en krypterad lösenordsdatabas, som säkert lagrar dina lösenord antingen på din dator eller på webben.

9.3 Typer av lösenordshanterare

Det finns många gratis såväl som betalda tjänster, så gör din forskning noga innan du bestämmer vilken du vill använda.

9.3.1 Fristående:

De lagrar dina lösenord lokalt på din dator, och det finns tre olika typer:

Desktop-baserade

Dessa är en typ av lösenordshanterare som lagrar din personliga information - användarnamn och lösenord - i en krypterad lokal fil (eller databas) på en dators hårddisk.

Bärbar

Lösenorden kommer att lagras på mobila / bärbara enheter som smartphone eller som en bärbar applikation på en USB-minne eller en extern hårddisk.

Webbläsarbaserade

Liknande skrivbordsbaserade och bärbara lösenordshanterare, men inbyggda i en webbläsare. Exempel är lösenordshanteringsverktygen som erbjuds av Firefox och Chrome.

9.3.2 Webbaserad

En webbaserad lösenordshanteringslösning gör att du kan komma åt lösenordet var som helst via en webbläsare, eftersom de lagrar dina lösenord i molnet.

9.3.3 Tokenbaserad

De kräver en extra nivå av autentisering (ofta kallad multi-factor eller two-factor authentication), som kräver att användaren låser upp sina lösenord genom att infoga en tillhandahållen bärbar fysisk enhet (t.ex. ett smartkort) för att få tillgång till dina lösenord.

Sammanfattningsvis visar följande tabell huvuddragen och svagheterna mellan dessa typer:

| Fristående | Webbaserad | Token-baserad | |||

| Desktop | Bärbar | Webbläsare | |||

| fördelar (Funktioner) | Lokal central krypterad databas OBS! Vissa lösenordshanterare av denna typ ger inget skydd för lagrade lösenord. Undvik dem. | Portabilitet (som en kopia av den centrala krypterade databasen kommer att finnas i ditt USB-minne) Mer tillgänglig än de andra fristående apps, eftersom blixten USB kommer att bäras med ägaren | Användarvänlighet, som det är en del av webbläsaren | portabilitet tillgänglighet | Mycket säkrare Eliminera den enda punkten för potentiellt misslyckande |

| nackdelar | Brist på tillgänglighet bort från din dator | Glöm eller tappa flash-enheten och du har tappat bort dina lösenord. | Brist på tillgänglighet (om du inte använder ett synkroniseringsverktyg) Inte säker, även med ett huvudlösenord | Du har inte kontroll över var data lagras. Påverkade av serverns eller systemets säkerhet som de bor på eller själva företagets säkerhet. | Dyrare Mindre bärbar |

| Som Mike Weber skrev i sin artikel "Lösenordshantering: Hur många behöver du komma ihåg?", Är fristående och webbaserade lösenordshanterare programbaserade lösningar som påverkas av säkerheten i det system de bor på. | |||||

Som du kan se visar brevet ovan många saker som du måste ta hänsyn till:

• Det finns ett omvänt förhållande mellan användbarhet och säkerhet (användbarhet vs säkerhet)

• Du borde inte lita helt på någon typ av lösenordshanterare

• Ditt enda huvudlösenord måste vara unikt och komplext

• Var försiktig när du använder funktionen för lösenordsgenerator som ingår i vissa lösenordshanterare. Om lösenordshanteraren använder en svag slumpmässig talgenerator kan lösenordet vara lätt att gissa.

Så vilken är bäst? Eller vad ska vi göra? Bär med oss och fortsätt läsa för att ta reda på, men för närvarande ta hänsyn till att du måste använda olika säkerhetsåtgärder och du bör byta dina sätt att hantera lösenord.

Lösenordshanteringsverktyg är riktigt bra lösningar för att minska sannolikheten för att lösenord kommer att äventyras, men inte lita på en enda källa. Varför? Eftersom någon dator eller ett system är sårbart för attack. Att lita på ett lösenordshanteringsverktyg skapar en enda punkt med potentiellt misslyckande.

9.4 Exempel på lösenordsansvariga

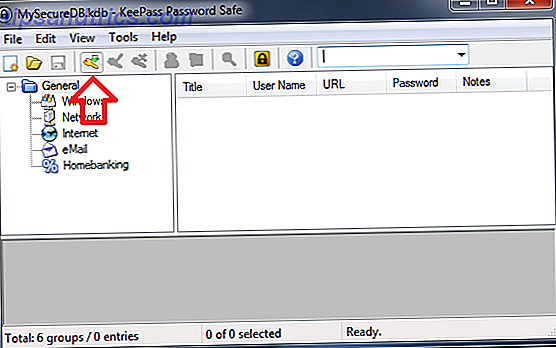

9.4.1 KeePass

KeePass är en populär öppen källkod, plattformsbaserad, skrivbordsbaserad lösenordshanterare. Den är tillgänglig för Windows, Linux och Mac OS X samt mobila operativsystem som iOS och Android. Det lagrar alla dina lösenord i en enda databas (eller en enda fil) som är skyddad och låst med en huvudnyckel. KeePass-databasen är huvudsakligen en enda fil som enkelt kan överföras till (eller lagras på) vilken som helst dator. Gå till hämtningssidan för att få din kopia.

Så här konfigurerar du det i Windows:

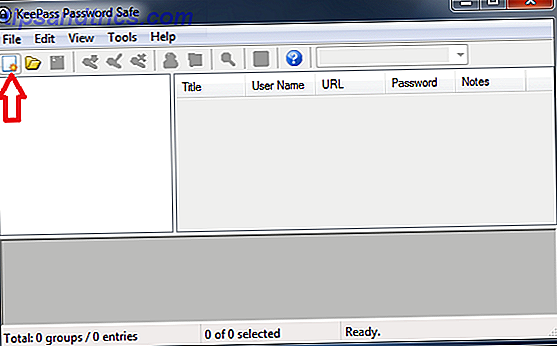

Efter att ha öppnat KeePass, skapa en databas genom att klicka på knappen "Ny databas"

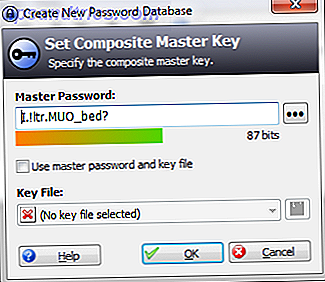

Ett nytt fönster visas som uppmanar dig till ett huvudlösenord och / eller en nyckelfilskiva, som visas. [9.4.3]

Ange ditt lösenord i rutan för huvudlösenord och klicka på "OK"

Medan du skriver ditt lösenord, kommer det att berätta hur många bitar kryptering det kommer att ge, och det finns också en lösenordsstyrkbar under lösenordsinmatningen för att berätta hur säkert ditt lösenord är. Snabb påminnelse: Använd ett enda, unikt och starkt huvudlösenord för att låsa och låsa upp din databas med lösenord. Då måste du spara den lösenordsdatabasen.

Skriv sedan in det igen i fönstret Upprepa huvudlösenord och klicka på "OK".

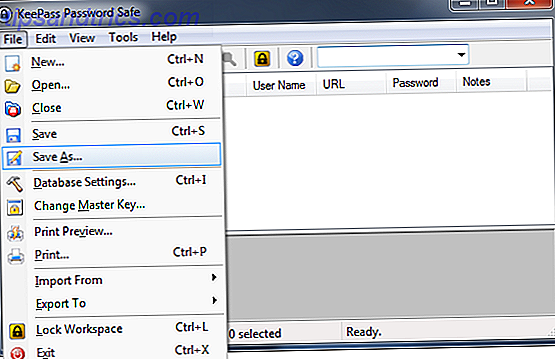

När du har skapat lösenordsdatabasen måste du konfigurera databasen och spara den. Så klicka på "File" -knappen och gå till "Spara som".

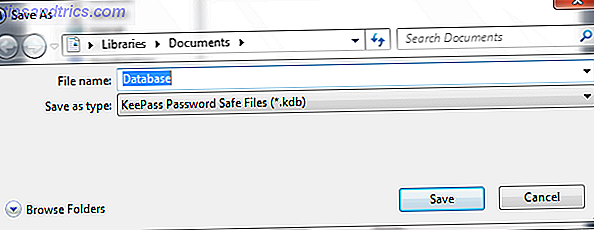

Skriv in ett namn för din nya lösenord databasfil i fönstret Spara som och klicka på "OK".

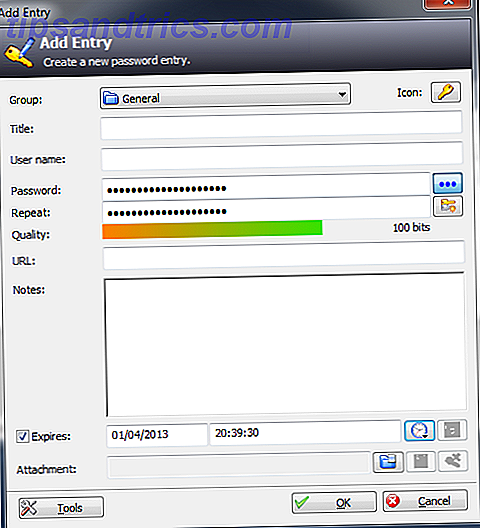

Det är dags att lägga till en post i din lösenordsdatabas. För att göra det, klicka på knappen "Lägg till inmatning" (den nyckelformade ikonen).

Fönstret "Add Entry" öppnas. Fönstret har en rad fält och verktyg som:

• Grupp: Färdiga mappar där du kan organisera och sortera dina lösenord. Till exempel skulle Internetgruppen vara ett bra ställe att lagra lösenordet för ditt Facebook-konto eller andra webbkonton.

• Titel: Ett namn som du kan använda för att beskriva den särskilda lösenordsinmatningen, t.ex. Facebook-lösenord och så vidare.

• Användarnamn: Namnet associerat med lösenordsinmatningen, till exempel makeuseof @ makeuseof. com

• Lösenord: Det här är en av KeePass fantastiska funktioner. genererar ett säkert krypterat lösenord. Denna funktion genererar automatiskt ett slumpmässigt säkert krypterat lösenord när fönstret "Add Entry" öppnas / aktiveras.

För att se ditt lösenord, klicka på visa lösenordsknappen (knappen med tre punkter) på höger sida av lösenordet.

För att skapa ett slumpmässigt säkert krypterat lösenord, antingen för ett nytt konto eller för att ändra ett befintligt lösenord, klicka på knappen till höger om upprepad post och direkt under visningslösenordsknappen.

• Repetera: Skriv lösenordet en gång för att bekräfta det.

• Kvalitet: Visar hur säkert ditt lösenord är med en typ av kvalitet (eller lösenordsstyrka).

• URL: Länken (eller webbadressen ) till webbplatsen som är kopplad till lösenordsinmatningen som mail.yahoo.com.

• Obs! Allmän information om kontot eller webbplatsen som kan vara användbar i situationer där du söker efter en viss post eller där du har särskilda inställningar för ditt konto.

• Förfaller: Det här är utgångsdatumet som du kan använda när du vill ha ett lösenord för en begränsad tid. Du kan också lägga till en påminnelse för dig själv för att ändra lösenordet vid den angivna tiden. Och du kommer att se en röd korsymbol bredvid lösenordets namn när den har löpt ut.

• Bilaga: Detta är en filbilaga till lösenordsinmatningen. En annan bra funktion om KeePass har en intern tittare för textfiler, bilder och dokument. Så du behöver inte exportera den bifogade filen för att visa den.

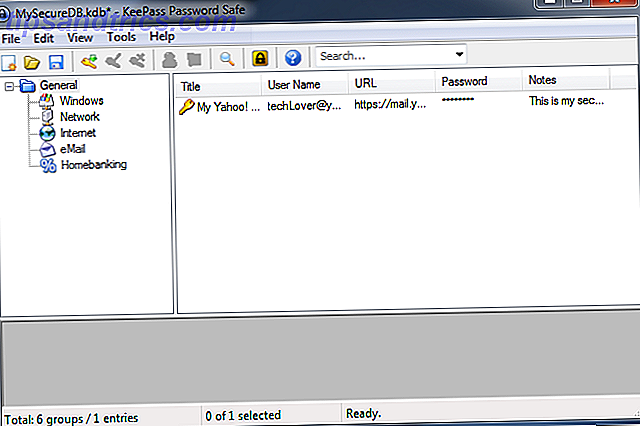

Klicka på "OK" när du har angett din information för att spara dina ändringar. Fönstret "Add Entry" kommer att stängas och du kommer att tas till huvudfönstret där ditt lösenord kommer att visas under "e-postgrupp".

Om du vill använda någon av dina poster, högerklickar du på den och väljer "Kopiera användarnamn" eller "Kopiera lösenord" och klistra in den på webbplatsen.

Nackdel: Om du glömmer huvudlösenordet förloras alla dina andra lösenord i databasen för evigt, och det finns inget sätt att återställa dem. Glöm inte det lösenordet!

KeePass är ett lokalt program, men du kan göra det molnbaserat genom att synkronisera databasfilen med Dropbox eller en annan tjänst som den. Kolla in Justin Pots artikel, Uppnå krypterad cross-platform lösenordssynkronisering med KeePass & Dropbox Uppnå krypterad cross-platform lösenordssynkronisering med KeePass & Dropbox Uppnå krypterad cross-platform lösenordssynkronisering med KeePass & Dropbox Läs mer.

Mer användbara länkar om detta verktyg:

• KeePassX - Säkert lösenordshantering för Linux och OS X KeePassX - Säkert lösenordshantering för Linux och OS X KeePassX - Säkert lösenordshantering för Linux och OS X Läs mer

• Använda Keepass för att säkra dina online-konton Använd Keepass för att säkra dina online-konton Använd Keepass för att säkra dina online-konton Läs mer

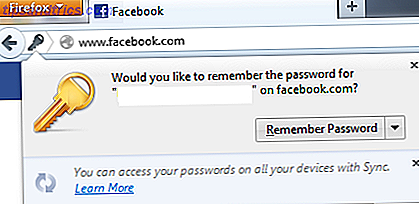

9.4.2 Mozilla Firefox lösenordshanterare

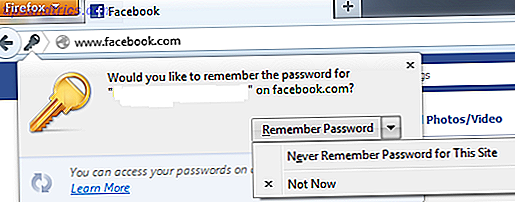

Mozilla Firefox Password Manager är en lösenordshanterare som är inbyggd i webbläsaren. Detta kan spara inloggningsinformation (användarnamn och lösenord) som du använder när du surfar på webben så att du inte behöver ange dem igen vid nästa besök på en webbplats eller tjänst. Du kanske märker när du anger din inloggningsinformation för första gången på Facebook eller annan webbplats. Ett fönster visas högst upp på webbsidan.

Det här fönstret innehåller en fråga och rullgardinsmeny. Frågan säger, "Vill du att Firefox ska komma ihåg det här lösenordet?" Och rullgardinsmenyn har tre alternativ.

"Kom ihåg lösenord": Om du väljer det, sparar Firefox inloggningsinformationen och det kommer automatiskt att ange dem för dig nästa gång du besöker webbplatsen.

"Aldrig för den här sajten": Firefox sparar inte inloggningsinformationen och frågar dig aldrig igen om du inte rensar undantagen i lösenordshanteraren.

"Inte nu": webbläsaren kommer att hoppa över att spara ditt användarnamn och lösenord den här gången men kommer att fråga igen nästa gång.

Observera att när du klickar utanför kommandot Kom ihåg lösenordet försvinner det. Så för att få tillbaka den, klicka bara på ikonen för ikonen på vänster sida av adressen (eller platsen).

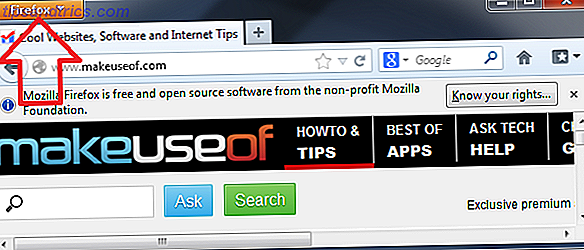

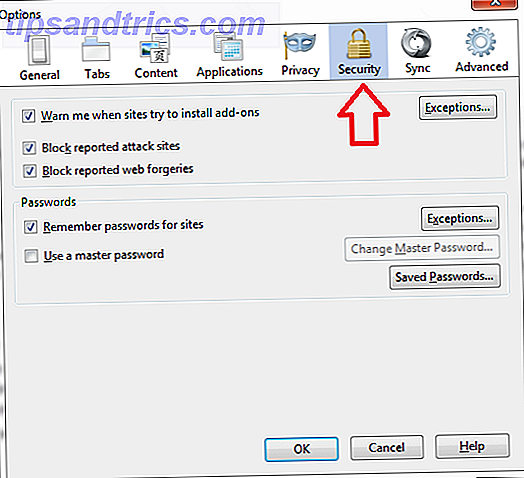

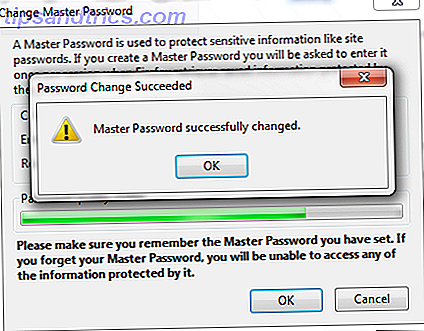

Master lösenord är en av de fantastiska funktionerna som den säkra webbläsaren Firefox har. Det är en funktion för att skydda sparade lösenord och annan privat data. Det är starkt rekommenderat att använda huvudlösenordsfunktionen om din dator används av andra för att hindra dem från att se listan över sparade lösenord. Alternativet för huvudlösenord är inte valt som standard. Du kan dock ställa in det enkelt genom att göra följande:

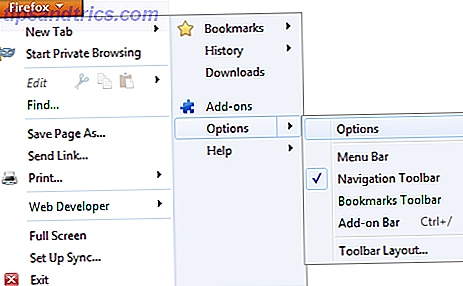

Klicka på "Firefox" -knappen i det övre vänstra hörnet.

Gå till menyn "Alternativ" och välj "Alternativ".

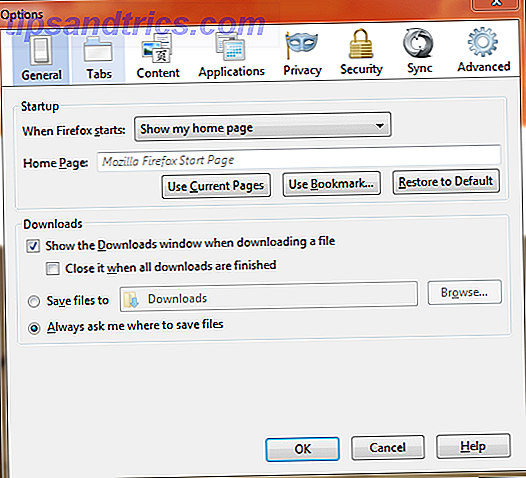

Där hittar du 8 olika inställningspaneler: Allmänt, Flikar, Innehåll, Program, Sekretess, Säkerhet, Synkronisering och Avancerat.

Välj fliken "Säkerhet".

Markera rutan bredvid "Använd ett huvudlösenord".

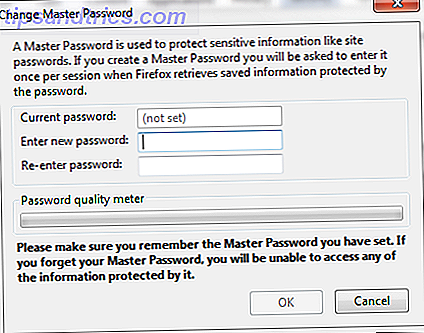

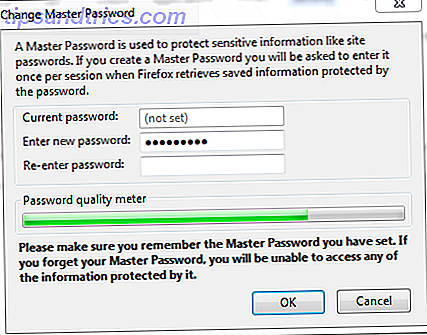

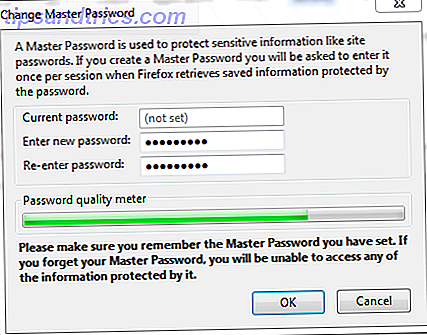

Ett nytt fönster visas som uppmanar dig till ett huvudlösenord som visas.

Ange ditt lösenord i rutan Ange nytt lösenord.

Skriv sedan in det igen i rutan "Ange lösenord" och klicka på "OK"

En sak att veta - som framgår av den officiella Mozilla-webbplatsen - för varje Firefox-session behöver du bara ange det här huvudlösenordet första gången du frågar Firefox om att komma ihåg ett nytt lösenord eller ta bort lösenord och sedan varje gång du vill se listan över dina sparade lösenord

10. Tvåfaktorautentisering

Ibland räcker det inte med ett lösenord. Tvåfaktorsautentisering går vidare, vilket kräver både något du vet (ditt lösenord) och något du har (din telefon) för att logga in.

Enkelt uttryckt: Det är en autentiseringsmetod som bygger på två oberoende uppgifter för att verifiera vem som helst. Varför använda det här? Eftersom lösenord inte räcker för att skydda viktiga inloggningar längre. Tvåfaktorsautentisering är starkare eftersom det minskar risken för att ditt konto stulits eller äventyras av någon annan. Googles verktyg "Google Authenticator" är ett utmärkt exempel på att tillämpa denna autentiseringsmetod.

Om du inte har aktiverat tvåfaktorsautentisering för Google rekommenderar jag starkt att du gör det. Google Authenticator är en tjänst som ger dig tvåfaktorsautentisering (även kallad "tvåstegsverifiering"). Den är tillgänglig som app för iPhone, Android, Windows Phone och BlackBerry mobiltelefoner. Den här enkla appen har utvecklats med avsikt att ge Gmail-användare ett extra säkerhetslager till sina konton genom att tillhandahålla en sekundär sexsiffrig kod utöver sitt användarnamn och lösenord för att logga in på Google-appar. Detta innebär att användaren, förutom att känna till användarnamnet och lösenordet, måste ha ett engångslösenord (OTP) som skickas till en telefon eller genereras av appen för att logga in på ett konto. Du kan få autentiseringskoder genom följande tre alternativ:

• Smartphone som Android eller iPhone med Google Authenticator-programmet.

• SMS-textmeddelande.

• Tryckt lista; för när telefonen inte fungerar.

Alla som använder Gmail (eller Google Apps), Facebook eller andra tjänster som erbjuder 2FA Vilka tjänster erbjuder tvåfaktorautentisering? Vilka tjänster erbjuder tvåfaktorautentisering? Inte för länge sedan berättade Tina allt om tvåfaktors autentisering, hur det fungerar, och varför du borde använda den. I ett nötskal är tvåfaktorsautentisering (2FA) eller tvåstegsverifiering som det ibland kallas, en extra ... Läs mer bör börja använda denna funktion så snart som möjligt. Här är en bra artikel av Tina Sieber. Vad är tvåfaktorautentisering, och varför du borde använda det Vad är tvåfaktorautentisering och varför du bör använda den Tvåfaktorautentisering (2FA) är en säkerhetsmetod som kräver två olika sätt att bevisa din identitet Det används ofta i vardagen. Till exempel betala med ett kreditkort krävs inte bara kortet, ... Läs mer som täcker allt relaterat till denna säkerhetsmetod.

11. HTTPS: Added Security

Som Matt Smith skrev i sin artikel Hur man bekämpar WiFi-säkerhetsrisker när man ansluter till ett offentligt nätverk Hur man bekämpar WiFi-säkerhetsrisker när man ansluter till ett offentligt nätverk Hur man bekämpar WiFi-säkerhetsrisker när man ansluter till ett offentligt nätverk Så många som nu vet att ansluta till ett offentligt, osäkert trådlöst nätverk kan ha allvarliga risker. Det är känt att det här kan ge en öppning för alla typer av datortyvning, särskilt lösenord och privata ... Läs mer:

"Så många som nu vet att det går att ansluta till ett offentligt, osäkert trådlöst nätverk kan ha allvarliga risker. Det är känt att det här kan ge en öppning för all slags dataföld, speciellt lösenord och privat information. "

Ett offentligt Wi-Fi-nätverk är öppet, och trådlösa nätverk fungerar på samma sätt som radioverk. Det innebär att informationen kommer att skickas över luftvågorna (som radiosändningar) i alla riktningar, och alla inom intervallet kan läsa allt det enkelt - om det inte är krypterat. Det är därför HTTPS är avgörande om du använder ett osäkert nätverk. När du använder HTTPS, krypteras din personliga information - som användarnamn och lösenord - över nätverket. Det betyder att även om nätverket är offentligt eller öppet är dina inloggningar på någon av dina konton inte synliga för personer som vill fånga inloggningsuppgifterna med hjälp av några tredjepartsverktyg (eller sniffingsverktyg).

Så vad är HTTPS? Som förklaras på Wikipedia står HTTPS för Hypertext Transfer Protocol Secure Turning - du kan säga att en webbplats använder den när du ser "https" i adressfältet där "http" vanligtvis är. Det är för närvarande ett standardinloggningsalternativ för webbtjänster, inklusive Gmail, Facebook och mer.

Om du vill surfa på webben säkert rekommenderar jag starkt att du använder Mozilla Firefox som standardwebbläsare och använder HTTPS när den är tillgänglig. Dessutom rekommenderar jag dig att använda en Firefox-förlängning som heter HTTPS Överallt, vilket aktiverar HTTPS när det är möjligt. För mer information om varför du ska använda Firefox som standardwebbläsare eller hur du använder HTTPS överallt, ska du se följande länkar:

• Tack vare Firefox: Den inofficiella handboken

• Kryptera din webbsökning med HTTPS överallt [Firefox]

12. Lösenordshanteringsexempel

I korthet, lägg inte alla dina ägg i en korg. Realistiskt innebär att alla ägg (dina lösenord) i en korg (som en krypterad databas med lösenordshanteraren) betyder att du har många problem när du har äventyrat. Försök istället använda alla tekniker för lösenordshantering som nämns i den här handboken, om du kan. Här är en metod som jag har använt tidigare.

Tiered Lösenord: Jag kategoriserade först mitt lösenord baserat på hur kritiskt ett visst konto är:

• Låg säkerhet: forum eller nyhetsbrev - platser där jag inte använder känslig personlig information eller data.

• Medelskydd : Facebook, Google+ och e-post.

• Hög säkerhet: för allt där min personliga ekonomi är inblandad, som bank- och kreditkortskonton.

Nu, baserat på det här löpande lösenordsystemet, använde jag olika lösenordsmönster, lösenordshanterare som sammanfattas i följande tabell:

| Låg | Medium | Hög | |

| Lösenordsgenerering | I början använde jag samma lösenord för de flesta av dem, och sedan använde jag slumpmässiga lösenord. | Jag använde ett baslösenord och ändrade de sista eller första två bokstäverna med något som hänvisar till webbplatsen. | Används olika starka, komplexa unika lösenord för varje konto. Det rekommenderas att du inte använder ett baslösenord här |

| Manuell lösenordshantering (bit papper) | Ja | Nej | Nej (Vi rekommenderar starkt att du inte använder den) |

| Lösenordshanteringsverktyg | Ja. Webbläsarbaserad lösenordshanterare (Firefox lösenordshanterare) | Ja. KeePass lösenordshanteringsverktyg. | Nej. Jag använder min hjärna för att komma ihåg ett lösenord relaterat till något konto har någon av mina personuppgifter. |

| Ytterligare säkerhetslager | Nej. | Nej. Jag började just använda 2FA med min Gmail och jag ska använda den med mina Facebook- och Dropbox-konton. | Ja. Jag har använt 2FA eftersom min bank kräver alla sina kunder till. |

| Frekvent lösenord ändras | Nej. | Nej. | Ja. OBS! Det är mycket rekommenderat att utvärdera styrkan i dina lösenord och ändra dem baserat på den översynen. |

Obs! Du kan använda den här tabellen som en mall för att starta ditt eget lösenordshanterings träd eller system. Men lita inte på det för mycket. Försök att komma igång med det system som passar vad som är avgörande för dig, och med hänsyn till de senaste säkerhetsstandarderna.

Den viktigaste borttagningen från det här är naturligtvis att du aldrig får återanvända ett lösenord mellan webbplatser.

13. Hur skyddar du dina lösenord?

Klart är lösenorden den defensiva frontlinjen som skyddar dina konton. Här är några tips som bör hjälpa dig att skydda dina lösenord - oavsett om du är på jobbet, hemma eller i en kafé:

Du får aldrig spela in eller skriva ditt lösenord på en post-it-anteckning.

Dela aldrig ditt lösenord med någon, även dina kollegor.

Du måste vara mycket försiktig när du använder dina lösenord på offentliga datorer som skolor, universitet och bibliotek ... etc. Varför? Eftersom det finns en chans att dessa maskiner är infekterade med keyloggers (eller knapptryckningsloggar) eller lösenordsstjälande trojanhästar.

Använd inte några lösenordsbesparande funktioner, till exempel Google Chrome Auto Fill-funktion eller Microsofts Auto Complete-funktion, särskilt på offentliga datorer.

Fyll inte i någon form på webben med din personliga information om du inte vet att du kan lita på det. Idag är Internet fullt av bedrägliga webbplatser, så du måste vara medveten om phishing-försök.

Använd en pålitlig och säker webbläsare som Mozilla Firefox. Firefox patchar hundratals säkerhetsuppdateringar och gör betydande förbättringar för att skydda dig mot skadlig programvara, phishing-försök, andra säkerhetshot och att hålla dig säker när du surfar på webben.

Håll ögonen på databasen PwnedList för att kontrollera om ditt användarnamn eller e-postadress finns på listan över läckta kontodata på Internet.

Fortsätt kontrollera och titta på de senaste nyheterna och recensionerna av programvaran för lösenordshanterare och lösenordssprickor. Baserat på detta kommer du att kunna bestämma när du måste ändra dina lösenord.

14. Säkerhetsnyheter

Som nämnts i det senaste tipset ovan borde du hålla dig uppdaterad med de senaste säkerhetsnyheterna. säkerhetsbrott inträffar hela tiden. Om du gör en snabb Google-sökning efter de senaste säkerhetsnyheterna kommer du att bli förvånad över antalet resurser som är inriktade på säkerhet. Jag kommer inte prata om dem alla, men jag kommer att lyfta fram de viktigaste resurserna riktade till allmänheten:

14.1 Säkerhet nu

Säkerhetsforskare Steve Gibson har en intressant podcast som heter Security Now. Jag har lyssnat på denna podcast i några veckor nu och jag kan berätta att den här poddsändningen inte är superteknisk och den är inte riktad mot säkerhetsguruer / programmerare. I varje episod förklarar och svarar Gibson frågor från lyssnare om allt från online-autentisering, Wi-Fi-säkerhet, kryptering till spionprogram, skadlig kod, virus och så många andra saker. Överraskande kan du lyssna på den här podcasten på din iPhone eller iPad.

Förresten, oroa dig inte om att du har missat några episoder eftersom varje podcast är arkiverad med både ljud med höga och låga bandbredd och ett fullständigt transkript. Gå bara till webbplatsen Security Now och börja få mer information om säkerhet.

14.2 PwnedList

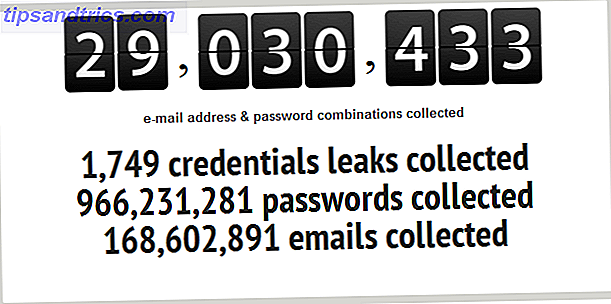

Det här verktyget hjälper användarna att ta reda på om deras inloggningsuppgifter har hackats. Om du går till webbplatsen för tjänsten kommer du att se aktuell statistik om antalet läckade referenser, lösenord och e-postadresser.

PwnedList fortsätter att övervaka (eller krypa) webben för att hitta stulna data som postas av hackare på de offentliga sidorna och indexerar sedan all inloggningsinformation som den finner. Dessutom lanserade den nyligen en ny tjänst som varnar dig när dina referenser har publicerats offentligt av hackare. Detta övervakningsverktyg är tillgängligt som en kostnadsfri tjänst till individen. Så vad väntar du på? Gå till registreringssidan och börja få varningar och uppdateringar om dina uppgifter.

15. Poäng att komma ihåg (Rekommendationer)

Låt oss gå över huvudidéerna och punkterna, bara för att granska.

Använd ALLTID en blandning av versaler och små bokstäver tillsammans med siffror och specialtecken.

Har ett annat starkt lösenord för varje webbplats, konto, dator etc., och INTE ha någon personlig information som ditt namn eller födelseuppgifter i ditt lösenord.

Dela INTE några av dina lösenord eller din känsliga data med någon - även dina kollegor eller helpdesk-agenten i ditt företag. Använd dessutom lösenordet noga, särskilt i offentliga datorer. Var inte offer för axelsurfing.

Som vi nämnde i avsnittet Lösenordshanteringsteknik är det ett utmärkt steg att använda lösenordshanteringsprogram som LastPass och 1Password för att hjälpa dig att skapa, lagra och komma ihåg unika lösenord. För mer robust säkerhet bör du dock inte lita på dem. Grant Brunner skrev en fascinerande artikel på ExtremeTech om Staying Safe online: Att använda en lösenordschef är inte tillräckligt. I det skrev han: "Att använda en lösenordsansvarig för alla dina konton är en mycket förnuftig idé, men lutas inte in i en falsk känsla av säkerhet. Du är inte immun mot sprickbildning eller stillestånd." Bredvid lösenordsledare som LastPass är som vilken programvara som helst: Sårbar för säkerhetsbrott. Till exempel upplevde LastPass ett säkerhetsbrott under 2011, men användare med starka huvudlösenord har inte påverkats.

Och vår senaste rekommendation som vi starkt uppmuntrar är att du ska börja utvärdera dina lösenord, bygga ditt lagrade lösenordssystem, växla dina sätt att skapa lösenord och lagra dem med lösenordshanterare eller lösenord, uppdatera de senaste säkerhetsnyheterna, och ändra dina lösenord regelbundet.

För mer detaljer:

• Guiden till lösenordsäkerhet (och varför du bör bry dig)

• Hur man behärskar konsten för lösenord

16. MakeUseOf Länkar

Jag rekommenderar personligen att du går igenom följande användbara artiklar om MakeUseOf för att få mer information om lösenordsskydd och skydd.

• Hur man skapar ett bra lösenord som du inte glömmer Hur man skapar ett starkt lösenord som du inte kommer att glömma Hur man skapar ett starkt lösenord som du inte kommer att glömma. Vet du hur man skapar och kommer ihåg ett bra lösenord? Här är några tips och tricks för att behålla starka, separata lösenord för alla dina online-konton. Läs mer

• Hur man skapar starka lösenord som du enkelt kan komma ihåg Hur man skapar starka lösenord som du enkelt kan komma ihåg Hur man skapar starka lösenord som du kan komma ihåg enkelt Läs mer

Vi har också ett växande lager av användbara och hjälpsamma säkerhets tips som bör ses för att kunna uppdateras på detta absolut viktiga område.

De av er som är nya inom informationssäkerhetsområdet och vill höra mycket mer om säkerhet borde noga läsa "HackerProof: Din guide till PC-säkerhet", som ger dig en översikt över information som är viktig för datorns säkerhet. .

Slutsats

I dagens informationsålder är lösenord en viktig aspekt av din säkerhet. De är defensiva frontlinjen och den mest använda autentiseringsmetoden som ger skydd för användarkonton för din dator eller online-konton. Men på grund av de nya teknikerna som användes av lösenordskrackare och snabbare hårdvara kunde vad som ansågs vara ett starkt lösenord för ett år sedan betraktas som ett öppet fönster till din dator eller på ditt online-konto. Det betyder inte att du ska vara rädd, men det betyder att du ska hålla dig uppdaterad med de senaste säkerhetsnyheterna när det är möjligt. Du är inte immun mot sprickbildning eller stillestånd. För att vara säker och säker måste du behålla en krypterad kopia av din lösenordsdatabas lokalt, använda multifaktorautentisering när det är möjligt, granska de senaste säkerhetsnyheterna, utvärdera dina lösenord och ändra dem ofta.

Det är allt! Jag hoppas att du har fått en bra känsla av säkerhetsmedvetenhet och lärt dig nya tekniker genom att läsa detta. Att skapa ett starkt lösenordshanteringssystem kräver tid, övning och tålamod, men det är värt att göra om du är orolig för din säkerhet. Det gör ditt liv säkrare än tidigare. Njut av!

"BEHANDLA DITT LÖSENORD LIKAN

DIN TOOTHBRUSH "