Lyckligtvis har kändisfoto läckorna de senaste månaderna verkade gått. Den här händelsen Apple undersöker Celebrity Nudes, YouTube introducerar Tip Jar och mer ... [Tech News Digest] Apple undersöker Celebrity Nudes, YouTube introducerar Tips Jar och mer ... [Tech News Digest] Ser fram emot Internet Slowdown, Windows XP kanter 1% närmare döden, spela Star Citizen gratis, den nya Raspberry Pi-webbläsaren och de bärbara datorerna vi smidigt undvikit. Läs mer - så kallade The Fapping, Celebgate och en mängd andra namn - såg 500 oanständiga bilder av kändisar, inklusive Jennifer Lawrence, Mary Elizabeth Winstead och Kaley Cuoco, läckte ut till allmänheten online.

Denna form av invasion kunde ha hänt med någon, och det har förmodligen någon gång - du hör bara det inte när bara några få vanor påverkas. Förhoppningsvis kommer du aldrig att uppleva en sådan pinsam händelse; Om du följer dessa tips kommer du inte.

Titta på vad du sparar på första platsen

Det har skett mycket debatt om detta, och avsikt här är inte att skylla offer. Det är dock viktigt att komma ihåg att om det inte finns några nakenbilder (eller andra typer av inkriminerande filer) på din telefon i första hand, kan de inte stulen av andra. Även med en säker meddelandeprogram 6 Säkra iOS-meddelandeprogram som tar integritet mycket allvarligt 6 Säkra iOS-meddelandeprogram som tar integritet väldigt allvarligt Har du inte lyst på att dina meddelanden läses av oönskade parter? Få en säker meddelandeprogram och oroa dig inte mer. Läs mer, du har ingen garanti för skydd. När du använder Snapchat, skickar den engångsbildaren Skicka självdestruktiva foton och videoklipp med Snapchat [iOS & Android] Skicka självförstörande riskbilder och videoklipp med Snapchat [iOS & Android] Så du vill texta någon som en privat, flörtig eller goofig bild eller video av dig själv, men du vet att bilder och videoklipp kan delas och cirkuleras på Internet mycket snabbt. Jo det ... Läs mer, till exempel, alla mottagare av ett olagligt foto måste göra är att ta en skärmdump Den ultimata guiden om hur man tar en skärmdump Den ultimata guiden om hur man tar ett bildskärm De flesta skulle tro att ta en skärmdump var en enkel och enkel process, och att det skulle vara ungefär lika på varje plattform som de stöter på. Nåväl hade de fel. Processen att ta skärmdumpar ... Läs mer; då vem vet var det kommer att sprida sig?

Var noga med vad som finns på dina enheter. Om du måste hålla någonting som är potentiellt pinsamt, var noga med att kryptera dem på din telefon. Så här krypterar du data på din smartphone. Hur krypterar du data på din smartphone. Med prism-Verizon-skandalen är det som påstås ha hänt att USA: s nationella Säkerhetsbyrån (NSA) har varit datautvinning. Det vill säga de har gått igenom samtalsposter av ... Läs mer; Chris har gett fyra skäl till varför kryptering är en bra idé Inte bara för paranoider: 4 skäl att koda ditt digitala liv inte bara för paranoider: 4 skäl att koda ditt digitala liv Kryptering är inte bara för paranoida konspirationsteoretiker, det är inte bara för tech geeks. Kryptering är något som varje datoranvändare kan dra nytta av. Tech webbplatser skriver om hur du kan kryptera ditt digitala liv, men ... Läs mer ska du behöva mer övertygande.

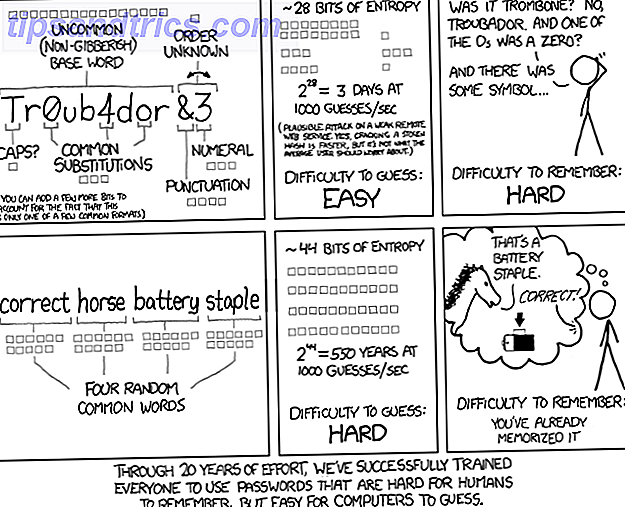

Håll starka lösenord och snabb åtkomst

I början beskylldes iCloud för foto läckage, men det bestämdes senare att attacken riktades mot användarnamn, lösenord och säkerhetsfrågor. Hur man skapar en säkerhetsfråga som ingen annan kan gissa. Hur man skapar en säkerhetsfråga som ingen annan Kan gissa Under de senaste veckorna har jag skrivit mycket om hur man gör onlinekonton utvinningsbara. Ett typiskt säkerhetsalternativ ställer in en säkerhetsfråga. Även om detta möjligen ger ett snabbt och enkelt sätt att ... Läs mer. Detta berättar för oss att tjänsten där bilderna lagrades inte var skyldiga, men att gärningsmannen sannolikt kunde gå in i konton. Därför är det viktigt att göra dina lösenord så lufttätt som möjligt.

Om du behöver lite råd om hur du fyller i lösenord har vi jämfört metoder för hantering av lösenord 5 Lösenordshanteringsverktyg Jämfört: Hitta det som är perfekt för dig 5 Verktygslösningsverktyg Jämfört: Hitta det som är perfekt för dig Välja något slags lösenord ledningsstrategi för att hantera den enorma mängd lösenord vi behöver är avgörande. Om du är som de flesta, lagrar du förmodligen dina lösenord i din hjärna. Att komma ihåg dem ... Läs mer; LastPass är ett fantastiskt verktyg för att förenkla lösenordsprocessen, eller om du föredrar det gammaldags sättet, var noga med att följa tipsen för att skapa ett minnesvärd men ändå starkt lösenord. 6 Tips för att skapa ett obrottsbart lösenord som du kan komma ihåg 6 tips för att skapa ett obrottligt lösenord Som du kan komma ihåg Om dina lösenord inte är unika och oföränderliga kan du också öppna ytterdörren och bjuda in rånarna till lunch. Läs mer .

Medan vi är föremål för lösenord, är det viktigt att se till att du behåller dem själv. Om du inte litar på någon med ditt kreditkortsnummer delar du inte lösenord med dem. Självklart är din make ett speciellt fall, men de borde vara sällsynta.

Om du har passerat denna personliga information innan gör du själv en tjänst och byter lösenord. Du behöver inte vara hyperkänslig och ändra dem en gång i veckan eller något, men det är en bra idé om du har varit lax i det förflutna.

Dra fördel av tvåfaktorautentisering

Tvåfaktorsautentisering Vad är tvåfaktorautentisering och varför du borde använda den Vad är tvåfaktorautentisering och varför du bör använda den Tvåfaktorautentisering (2FA) är en säkerhetsmetod som kräver två olika sätt att bevisa din identitet . Det används ofta i vardagen. Till exempel betalar du med ett kreditkort krävs inte bara kortet, ... Läs mer lägger till ett extra säkerhetslager till ett konto som stöder det. Förutom ditt lösenord (något du vet), för att få tillgång till ditt konto måste någon ha en kod från din telefon (något du har). Det är inte 100% bulletproof, och det kan tyckas vara obekvämt först, men den extra säkerhet det ger är väl värt lite besvär. Skulle en person med skadlig avsikt knäcka ditt lösenord, kommer de fortfarande vara låsta utan kod.

Vi har skrivit om de mest kritiska tjänsterna för att möjliggöra tvåfaktorsautentisering. Lås ned dessa tjänster nu med tvåfaktorautentiseringslås ner dessa tjänster nu med tvåfaktorsautentisering Tvåfaktorsautentisering är smart sätt att skydda dina onlinekonton. Låt oss ta en titt på några av de tjänster du kan locka ner med bättre säkerhet. Läs mer om och rekommendera att använda Authy som din primära kan tvåstegs verifiering vara mindre irriterande? Fyra hemliga hackar garanterade för att förbättra säkerheten Kan tvåstegs verifiering vara mindre irriterande? Fyra hemliga hackor som garanteras för att förbättra säkerheten Vill du ha kollisionsskyddad kontosäkerhet? Jag föreslår mycket att aktivera vad som kallas "tvåfaktorns" autentisering. Läs mer kodgenererande app. Slutligen, om du är intresserad, listar TwoFactorAuth.org fullständiga detaljer om tvåfaktorkompatibilitet för hundratals webbplatser. dina bank- eller favoritsidor kan erbjuda det också!

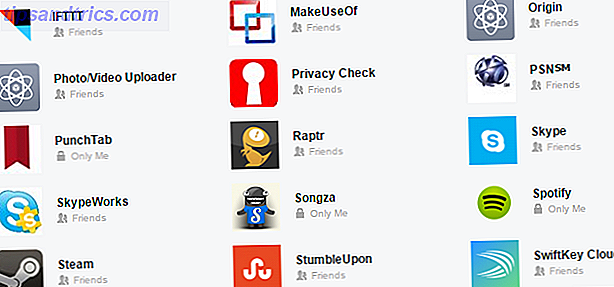

Håll dig för dina konton

Det är ingen hemlighet att Facebook ändrar sin verksamhet Facebook Ändrar ditt nyhetsflöde, Apple skyddar din integritet och mer ... [Tech News Digest] Facebook ändrar ditt nyhetsflöde, Apple skyddar din integritet och mer ... [Tech News Digest ] Dessutom, Twitpic lever, Amazon köper. Köp, BlackBerry mimics Porsche, Aubrey Plaza är Grumpy Cat, och iPhone 6 sjunker. Läs oftare, och detta inkluderar tyvärr integritetsinställningar. På grund av detta måste du vara vaksam och kontrollera vad du delar regelbundet. Facebooks nyare sekretessmeny Säkert Du är säker med Facebook: s nya sekretessinställningar: En komplett guide Säkert Du är säker med Facebook: s nya sekretessinställningar: En komplett guide Facebook betyder också två andra saker: vanliga ändringar och integritetshänsyn. Om det finns en sak vi har lärt oss om Facebook, är det att de inte är verkligen oroade över vad vi tycker om eller vår integritet. Inte heller ska de ... Läs mer hjälper, men det kan också förändras. Har du lagt till några tredjepartsapps? Om så är fallet, gå till dina tillåtna appar på Facebook och se till att listan är säker och aktuell. Eventuella inlägg som du inte har använt på ett tag eller ens har aldrig hört talas om tidigare borde vara chucked.

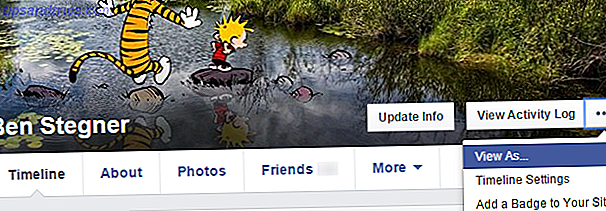

Ju mer information om dig själv och bilder du delar med allmänheten desto större är risken för att din säkerhet bryts. Det finns inget fel med att dela på Facebook eller andra sociala medier. var noga med att känna till din publik. Gå över din vänlista en gång i månaden för att vara säker på att du inte har accepterat förfrågningar. Facebook Vänner: Unskriven Regler och Dolda Inställningar. Facebook Vännsförfrågningar: Oskrivna Regler och Dolda Inställningar På Facebook kan oskyldiga misstag leda till drastiska konsekvenser. Nybörjare står inför många hinder. Men med våra Facebook-vänförfrågningstips kan du undvika oavsiktlig bestraffning. Läs mer från någon konstig eller någon du inte vet väl. Ett bra test av ditt nuvarande sekretessläge finns på din tidslinje: klicka på menyn med tre punkter till höger om Visa aktivitetslogg och välj Visa som ... för att se hur din sida ser ut till allmänheten.

En annan bra idé är att Google själv är Google Yourself Challenge [INFOGRAFISK] Google Yourself Challenge [INFOGRAPHIC] De kallar det "ego surfing" - när du sätter dig ner framför datorn går du till Google (eller vilken sökmotor du föredrar), och ta reda på vilken information det handlar om dig online. Jag ... Läs mer ibland. Att veta de första resultaten som kommer upp när någon letar efter dig hjälper dig att uppskatta hur mycket av dina personuppgifter som är omedelbart tillgängliga. Om du hittar något som du inte vill ha där ute, identifiera den webbplats som den hittades på och åtgärda den så fort du kan.

Låt oss ta ett exempel på en riktig hack för att illustrera en annan punkt. Scarlett Johannson var ett offer för några år sedan, och hennes hacker hade använt funktionen Glömt lösenord tillsammans med lättillgänglig Internetinformation för att komma in på hennes konto. Medan han var inne satt han vidarebefordran för att skicka alla meddelanden från inkorgen till en e-postadress som han kunde övervaka. Detta låter honom fortsätta att läsa hennes meddelanden även om hon hade ändrat sitt lösenord.

Läran här är att hålla koll på dina utgående meddelanden på alla webbplatser. Du har säkert sett en social media bluff 5 sätt att hitta sociala medier Scams & Rogue Apps 5 sätt att hitta sociala medier Scams & Rogue Apps Facebook är en enorm plattform för alla typer av bedrägerier. Rengöring efter att ha fallit för en är en smärta; låt oss ta en titt på några sätt att identifiera och undvika dem. Läs mer där en väns konto äventyras och skickar dig en länk till någon skräppostwebbplats eller sämre. Ofta har folk ingen aning om att detta hände tills deras vänner berätta för dem, och någon som inte är tekniskt kunnig kan ha fallit för det. Var flitig och se till att det inte finns någon som använder ditt konto tyst.

Du! = Jennifer Lawrence

Med dessa tips är du mycket mindre benägna att bli offer för integritetsinflytande. Eftersom du sannolikt inte är en person som är känd som dessa kvinnor, finns det mindre risk, men vet att du fortfarande är ett mål oavsett.

Nu när du har säkrat dig själv, luta dig tillbaka och njut av den mer ljuvliga tagen: de roligaste tweetsna om kändisens naken läckage. Titlar: De 18 svåraste reaktionerna på Celebrity Nudes Leak [Weird & Wonderful Web] Titlar: De 18 svåraste reaktionerna Till The Celebrity Nudes Leak [Weird & Wonderful Web] Åsikterna om denna saga har varierat. Vi är inte här för att predika, så presenteras utan bedömning om deras lämplighet, här är några av de roligaste tweetsna som kom upp på Twitter i efterdyningarna. Läs mer .

Vilka andra metoder håller dig säker från att hackas? Har du några offerhistorier? Lämna en kommentar!

Bildkrediter: Inbrottare via shutterstock, pekfinger Via Shutterstock, mus och nyckel via morgueFile; xkcd Lösenord via xkcd; PIN-hand via Shutterstock

![Få ett nytt skrivbordsläge med hopptemat [Linux]](https://www.tipsandtrics.com/img/linux/659/get-new-desktop-look-with-hope.jpg)