Möt Kyle och Stan. Nej, jag talar inte om den potty-mouthed duoen från South Park, utan snarare det senaste Malvertising-nätverket från helvetet. Det är ingenius. Det är skadligt. Och det hotar både Mac- och Windows-användare.

Malvertising är en portmanteau för "malware" och "advertising". Det sätt det fungerar är enkelt. För det första används legitima online annonseringskanaler för att tvinga webbläsare att ladda ner skadlig programvara. Olyckligt behöver offren inte ens vara på en misstänkt webbplats. Dessa skadliga annonser har till och med blivit betjänade genom sådana oskadliga webbplatser som Amazon.com, Apple.com och ads.yahoo.com.

Kyle och Stan utnyttjar socialteknik för att pumpa datorn full av oönskade och obehagliga skadliga program. Är du nyfiken på hur du kan slåss tillbaka? Läs vidare.

Hur attacken fungerar

Attacken är beroende av ett antal saker. Den första är på något sätt övertygande av ett traditionellt (och legitimt) annonsnätverk - som DoubleClick, av Google - att köra en annons som innehåller skadlig kod. Även om det inte upptäcks av annonsnätverket, är den här annonsen kaskad till andra legitima webbplatser, som sedan körs i webbläsaren och sedan omdirigerar användare till webbplatser som serverar skadlig programvara.

Malware bestämmer också vilket operativsystem och webbläsare som används genom att undersöka användaragentsträngen, som innehåller en mängd information om datorns konfiguration. Detta innehåller allt från skärmupplösningen till plugins som körs i webbläsaren.

När malware har bestämt användarens operativsystem bestämmer den då vart omdirigering av webbläsaren. Mac-användare skickas till webbplatser som serverar skadlig programvara som är specifik för OS X och är bunden som en DMG, medan Windows-användare skickas till webbplatser som serverar Windows Malware som körbara filer.

Din webbläsare hämtar automatiskt en skadlig kod. Detta rapporteras vara ett paket med legitim mjukvara - i allmänhet en mediaspelare - förutom flera malwarepaket och en konfigurationsfil som är specifik för användaren.

Som Cisco bloggpost som ursprungligen identifierade malware påpekade, är det intressanta med "Kyle and Stan" att det också angriper Mac-användare. Det här är användare som traditionellt inte har behövt hantera de säkerhetsrisker som är inneboende i Microsoft Windows, och som ett resultat kan vara mer sårbara för den sociala aspekten av attacken.

Malware som betjänas av Kyle och Stan skiljer sig i grunden i hur de fungerar, och hur de tas bort för varje plattform som är riktade. Nyfiken? Läs vidare.

Windows Malware

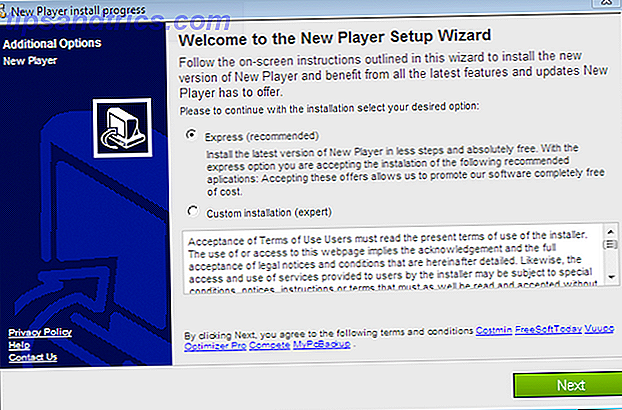

Windows malware är en 32-bitars Windows-app som skrivs i C ++. Vid körning installeras flera bitar av skadlig kod, liksom NewPlayer. Detta kommer förklädd som en mediaspelare, som är den legitima fasetten som förkroppsligar annan, mindre än legitim verksamhet. Namnlösa: Det kapar Internet Explorer, Google Chrome och Firefox och serverar oönskade annonser och popup-fönster och kapar söktrafik.

Windows malware som serveras av Kyle och Stan försvagar sin verksamhet med något som heter Dynamic Forking. Detta fungerar genom att kapabla legitima processer, och ersätter dem med annan aktivitet. Detta gör det möjligt för malware att kringgå Windows säkerhetsfunktioner och låter den installera ny skadlig programvara utan att det uppstår misstankar. En mer detaljerad förklaring av hur detta fungerar kan hittas på Cisco bloggpost.

Dynamisk Forking är oerhört utmanande att mildra mot. Det visar också den extrema nivån på sofistikering av den här skadliga programvaran. Men hur är det med att ta bort det? Tja, bli av med NewPlayer är en väl dokumenterad, väl förstådd process. Men som tidigare nämnts installeras det (och kan installera) andra godtyckliga paket. Därför rekommenderas du att ha en uppdaterad och aktuell antivirusinstallation. Detta dokumenteras fullständigt i vår Malware Removal Guide.

Mac Malware

Men hur är Mac-malware? När en Mac besöker en webbplats som kör en Kyle och Stan-annons, hämtas en DMG automatiskt. Inside är en kopia av MPlayerX, en legitim media spelare som granskades förra året av min kollega Dave LeClair.

Detta levereras med två mindre än legitiska delar av skadlig kod. Båda är webbläsarekapare: Rör och VSearch. Conduit har en legitimitetskonfiguration - den är skapad av ett verkligt företag med anställda, kontor och adresser - och användaren har möjlighet att välja bort att installera den här webbläsaren. Det finns dock inget sådant alternativ för VSearch.

VSearchs beteende överensstämmer med de flesta webbläsare. Söktrafik omdirigeras via sina egna portaler som har egna annonser splashed och popupannonser lanseras regelbundet. Det är irriterande och påträngande. Och allt viktigare är det ett hot mot din integritet. VSearch startar också vid körning, eftersom en launcher läggs till launchctl en gång installerad.

Att ta bort det är dock relativt lätt. Släpp bara följande poster i papperskorgen:

/ Bibliotek / Applikationsstöd / VSearch /Library/LaunchAgents/com.vsearch.agent.plist /Library/LaunchDaemons/com.vsearch.daemon.plist /Library/LaunchDaemons/com.vsearch.helper.plist / Library / LaunchDaemons / Jack. plist / Bibliotek / PrivilegedHelperTools / Jack /System/Library/Frameworks/VSearch.framework

Vad kan du göra?

Att besegra Kyle och Stan är lätt. Du behöver bara vara oerhört vaksam. Har din dator automatiskt hämtat en körbar fil som du inte förväntade dig? Ser det fiskigt ut? Har du omdirigerats till nedladdningssidan till ett program du inte känner till? Det är alla skäl att vara oroliga.

Jag uppmuntrar dig också att ha ett modernt, uppdaterat antivirusprogram som körs på ditt system. Detta gäller även för Mac-användare. Jag är ganska förtjust i Sophos OS X-antivirus.

Har du blivit slagen av Kyle och Stan? Låt mig veta om det. Kommentarer rutan är nedan.

Bildkredit: Cisco