I vad som kunde övervägas absolut ett glittrande exempel på exakt varför gyllene nycklar som erbjuder en bakdörr till säkra tjänster inte skulle existera, läste Microsoft oavsiktligt huvudnyckeln till sitt Secure Boot-system.

Läckan låser upp alla enheter med Microsoft Secure Boot-teknik installerad, avlägsnande av status för låst operativsystem, vilket gör det möjligt för användarna att installera sina egna operativsystem och applikationer istället för de som anges av Redmond-tekniken.

Läckaget ska inte äventyra enhetens säkerhet - teoretiskt. Men det öppnar linjerna för alternativa operativsystem och andra program som tidigare inte fungerat på ett Secure Boot-system.

Hur kommer Microsoft att reagera på detta? En enkel uppdatering för att ändra varje Secure Boot-basnyckel? Eller är det helt enkelt för sent, skada gjort?

Låt oss ta en titt på vad säker stötdämpning betyder för dig och dina enheter.

Vad är säker start?

"Secure Boot hjälper till att se till att din dator stöder endast med firmware som är betrodd av tillverkaren"

Microsoft Secure Boot anlände med Windows 8 och är utformad för att förhindra att skadliga operatörer installerar program. Vad är UEFI och hur håller du dig mer säker? Vad är UEFI och hur håller du dig mer säker? Läs mer eller några obehöriga operativsystem från att ladda eller göra ändringar under systemstartsprocessen. När det kom fram var det oro att introduktionen skulle allvarligt begränsa möjligheten att dubbla eller multi-boot Microsoft-system. I slutändan var detta i stort sett ogrundat - eller hittade lösningar.

Eftersom Secure Boot är beroende av UEFI-specifikationen (Unified Extensible Firmware Interface) Vad är UEFI och hur håller du dig mer säker? Vad är UEFI och hur håller du dig mer säker? Läs mer för att tillhandahålla grundläggande krypteringsfunktioner, nätverksautentisering och registrering av drivrutiner, vilket ger moderna system med ett annat skyddslag från rootkits och skadlig programvara på låg nivå.

Windows 10 UEFI

Microsoft ville rampa upp det "skydd" som UEFI erbjuder i Windows 10.

För att driva igenom detta informerade Microsoft tillverkare innan Windows 10 släpptes att valet att ta bort alternativet för att inaktivera Secure Boot var i deras händer. Kommer Linux inte längre att arbeta med framtida Windows 10-maskinvara? Kommer Linux inte längre att arbeta med framtida Windows 10-hårdvara? Secure Boot kan hindra vissa Linux distros från uppstart. På kommande Windows 10-enheter kan tillverkare ta bort alternativet för att stänga av Secure Boot. Detta kommer att påverka Linux Mint och flera andra populära distros. Läs mer, och låsa operativsystemet på ett sätt som en dator kommer med. Det är värt att notera att Microsoft inte direkt drivit detta initiativ (åtminstone inte helt offentligt), men som Ars Technics Peter Bright förklarar gjorde det möjligt att ändra befintliga UEFI-regler före Windows 10-utgivningsdatumet:

"Om det här står, kan vi tänka på OEM-byggmaskiner som inte kommer att erbjuda något enkelt sätt att starta självbyggda operativsystem, eller verkligen operativsystem som inte har lämpliga digitala signaturer."

Medan det utan tvekan finns många stationära och bärbara datorer till försäljning med upplåsta UEFI-inställningar, kan detta visa sig vara ett annat hinder för dem som vill prova ett alternativ till sina Windows-operativsystem.

Ännu ett vägblock för Linux förespråkar att arbeta runt ... suck .

Och nu är säker uppstart permanent upplåst?

Permanent är jag inte så säker. Men under tiden kan Secure Boot låsa upp. Här är vad som hände.

Secure Boot ligger på sin dödsäng.

Skrivning kommer imorgon eller onsdag.

- slipstream / RoL (@ TheWack0lian) 8 augusti 2016

Jag vet att jag har refererat till en super-duper-skelett-typ som låser upp varje lås i hela Microsoft UEFI Secure Boot-universet ... men det kommer faktiskt ner till vilken politik du har skrivit på ditt system.

Säker boot disabling binär läckt. Vad är mer irriterande för Microsoft? https://t.co/n0fGr7pwdo

- Mytiska djur (@Mythic_Beasts) 10 augusti 2016

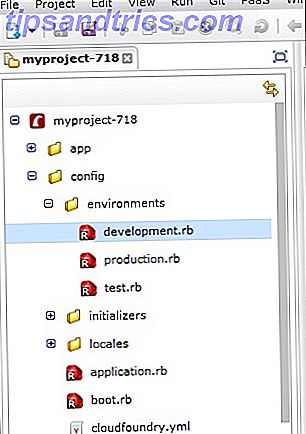

Secure Boot fungerar i takt med vissa policyer, läsas och följs fullständigt av Windows-starthanteraren. Så här löser du de flesta problem med Windows Boot. Så här löser du de flesta problem med Windows Boot Är din Windows-dator inte startad? Det kan vara på grund av ett maskinvaru-, programvaru- eller firmwarefel. Så här diagnostiserar och fixar du dessa problem. Läs mer . Policyn råder uppstartshanteraren att hålla Secure Boot aktiverat. Emellertid skapade Microsoft en policy som utformades för att tillåta utvecklare att testa operativsystembyggnader utan att behöva signera digitalt varje version. Detta överdriver effektivt Secure Boot, vilket inaktiverar tidiga systemkontroller under startprocessen. Säkerhetsforskare, MY123 och Slipstream dokumenterade deras fynd (på en riktigt härlig webbplats):

"Under utvecklingen av Windows 10 v1607" Redstone "lade MS till en ny typ av säker startpolitik. Namnlösa: "Supplementary" -policyer som finns i EFIESP-partitionen (i stället för i en UEFI-variabel) och har sina inställningar sammanfogade, beroende på villkor (nämligen att en viss "aktiverings" -policy också finns i existens och har varit laddad i).

Redstone's bootmgr.efi laddar "arv" -policy (nämligen en policy från UEFI-variabler) först. Vid en viss tid i redstone dev gjorde det inte några ytterligare kontroller utöver underskrift / deviceID kontroller. (Detta har nu ändrats, men se hur förändringen är dum) Efter att ha laddat "arv" -politiken, eller en baspolicy från EFIESP-partition, laddar den, kontrollerar och sammanfogar i tilläggspolicyn.

Se frågan här? Om inte, låt mig stava det till dig tydligt och klart. Den "kompletterande" politiken innehåller nya element för de sammanslagna villkoren. Dessa villkor är (väl i taget) avmarkerade av bootmgr när du laddar upp en äldre politik. Och bootmgr av win10 v1511 och tidigare vet verkligen inte om dem. Till de bootmgrs har det bara laddats in i en helt giltig, undertecknad policy. "

Det gör inte bra läsning för Microsoft. Det betyder effektivt debug-mode-politiken som är utformad för att tillåta att utvecklare - och bara utvecklare - chans att negata signeringsprocesserna är öppna för alla med en detaljhandel version av Windows 10. Och att den politiken har läckt ut på Internet.

Kom ihåg San Bernardino iPhone?

"Du kan se ironi. Även ironi i den MS gav oss oss flera fina "gyllene nycklar" (som FBI skulle säga;) för oss att använda för det ändamålet :)

Om FBI: läser du detta? Om du är, så är det här ett perfekt verkligt exempel på varför din idé om backdooring-kryptosystem med en "säker guldnyckel" är väldigt dålig! Smarterare människor än jag har sagt det till dig så länge det verkar som om du har fingrarna i dina öron. Du förstår inte allvarligt fortfarande? Microsoft implementerade ett "säkert guldnyckelsystem". Och de gyllene nycklarna släpptes från MS egen dumhet. Vad händer nu om du säger till alla att skapa ett "säkert guldnyckelsystem"? Förhoppningsvis kan du lägga till 2 + 2 ... "

För de krypteringsförespråkare har detta varit en allt-till-bittersjukt ögonblick som förhoppningsvis kommer att ge en välbehövlig klarhet för brottsbekämpande organ och statliga tjänstemän. Gyllene bakdörrar kommer aldrig att vara dolda. De kommer alltid att upptäckas, var det genom en oförutsedd intern sårbarhet (Snowden revelations Hero eller Villain? NSA modererar sin ställning på Snowden Hero eller Villain? NSA modererar sin inställning till Snowden Whistleblower Edward Snowden och NSA: s John DeLong framträdde på schemat för en symposium. Medan det inte fanns någon debatt verkar det som om NSA inte längre målar Snowden som en förrädare. Vad har förändrats? Läs mer) eller av de som är intresserade av att peka och dra tekniken och dess underliggande kod från varandra.

Tänk på San Bernardino iPhone ...

"Vi har stor respekt för proffs på FBI, och vi tror att deras avsikter är bra. Fram till den här tiden har vi gjort allt som ligger inom vår makt och inom lagen för att hjälpa dem. Men nu har den amerikanska regeringen frågat oss om något vi helt enkelt inte har, och något vi anser vara för farliga att skapa. De har bett oss att bygga en bakdörr till iPhone Vad är det mest säkra mobiloperativsystemet? Vad är det säkraste mobila operativsystemet? Kämpar för titeln Most Secure Mobile OS, vi har: Android, BlackBerry, Ubuntu, Windows Phone och iOS. Vilket operativsystem är det bästa att hålla sig till mot attacker på nätet? Läs mer ."

Kulan vilar med Microsoft

Som jag nämnde borde det inte egentligen utgöra en stor säkerhetsrisk för dina personliga enheter, och Microsoft släppte ut ett uttalande om hur viktigt det är att säker stöte läcker ut:

"Den jailbreak-teknik som beskrivs i forskarens rapport den 10 augusti gäller inte för skrivbords- eller företags-PC-system. Det kräver fysisk åtkomst och administratörsrättigheter till ARM och RT-enheter och äventyrar inte krypteringsskydd. "

Förutom detta har de snabbt släppt en Microsoft-säkerhetsbulletin "Viktig". Detta kommer att lösa sårbarheten när den installerats. Det tar emellertid inte mycket för att installera en version av Windows 10 utan att korrigeringsfilen implementeras.

Secure Boot är nästan säkert död.

- Longhorn (@never_released) 8 augusti 2016

Gyllene nycklar

Tyvärr är det osannolikt att detta leder till att en ny glut av Microsoft-enheter kör Linux distros. Jag menar att det kommer att finnas några underhållande individer som tar tidstestet här, men för de flesta individer kommer det helt enkelt att vara ett annat säkerhetsblip som passerade dem.

Det borde inte.

Att inte ge en jävla om Linux distros på Microsoft-tabletter är en sak, säkert. Men de bredare konsekvenserna av en gyllene nyckel som läcker in i det offentliga området för att låsa upp potentiellt miljontals enheter är en annan.

För några år sedan gjorde The Washington Post ett samtal för "kompromiss" vid kryptering, och föreslog att medan våra data uppenbarligen skulle vara begränsade för hackare, kanske Google och Apple et al bör ha en säker gyllene nyckel. I en utmärkt kritik av exakt varför detta är ett "felaktigt, farligt förslag", förklarar Keybase medskaparen Christ Coyne, helt klart, att "Ärliga, bra människor är hotade av någon bakdörr som förbi sina egna lösenord."

Vi bör alla sträva efter den högsta möjliga personliga säkerheten. Starta året med höger med en personlig säkerhetsrevision Starta året med höger med en personlig säkerhetsrevision Det är dags att göra planer för det nya året, till exempel för att säkerställa din personliga säkerhet är uppe att klia. Här är 10 steg du bör ta för att uppdatera allt med din dator, telefon eller surfplatta. Läs mer, inte för att försvaga det vid den första tillgängliga möjligheten. För som vi har sett vid flera tillfällen kommer dessa super-duper-skelett-typnycklar att hamna i fela händer.

Och när de gör det spelar vi alla ett farligt spel av reaktivt försvar, oavsett om vi ville eller inte.

Bör större teknikföretag skapa bakdörrar i sina tjänster? Eller borde statliga myndigheter och andra tjänster ha sin egen verksamhet och fokusera på att upprätthålla säkerheten?

Bildkredit: DutchScenery / Shutterstock, Constantine Pankin / Shutterstock

![Rita mig någonting, musikalisk första timer, subreddit av veckan och mer [Best of Reddit]](https://www.tipsandtrics.com/img/internet/188/draw-me-something-musical-first-timer.png)